Guide de sécurité pour l’entreprise

Protéger les actifs de votre entreprise — documents légaux, dossiers sensibles, stocks, liquidités et personnel — doit être une priorité absolue. Une stratégie de sécurité efficace repose sur une combinaison de politiques internes, de mesures de protection physique, de cybersécurité et de planification des réponses aux urgences. Les lignes directrices suivantes vous fourniront une approche complète pour sécuriser votre environnement de travail.

1. Politiques internes de sécurité

(1) Politique de gestion des clés

Un accès non contrôlé aux clés peut exposer votre entreprise à des vols et des violations de sécurité. Pour minimiser ce risque :

- Appliquez une politique stricte de gestion des clés, interdisant toute duplication sans autorisation.

- Tenez un registre détaillé des employés ayant accès aux clés physiques ou aux badges électroniques.

- Révisez et mettez à jour régulièrement les autorisations d’accès pour garantir que seuls les employés actifs disposent des droits d’entrée.

- Optez pour des serrures intelligentes ou des systèmes d’accès électroniques afin de limiter l’usage des clés physiques et de suivre les entrées en temps réel.

(2) Politique d’accès des visiteurs

Le contrôle des visiteurs est essentiel pour prévenir toute intrusion non autorisée. Les meilleures pratiques incluent :

- Exiger que tous les visiteurs s’enregistrent à un point d’entrée désigné et portent un badge temporaire.

- S’assurer que les visiteurs soient accompagnés par un employé autorisé en permanence.

- Tenir un registre des visites, incluant les heures d’entrée et de sortie ainsi que la raison de la visite.

- Imposer la signature d’un accord de confidentialité (NDA) pour les visiteurs ayant accès à des informations sensibles.

(3) Formation des employés à la sécurité

Des employés bien formés constituent la première ligne de défense contre les menaces de sécurité. La formation régulière doit couvrir :

- L’identification des attaques d’ingénierie sociale, telles que le phishing, l’usurpation d’identité ou l’accès par suivi furtif.

- Les bonnes pratiques de gestion des informations sensibles, conformément aux politiques de protection des données de l’entreprise.

- La reconnaissance et le signalement des comportements suspects, qu’il s’agisse d’individus non autorisés ou d’activités informatiques inhabituelles.

2. Mesures de sécurité physique

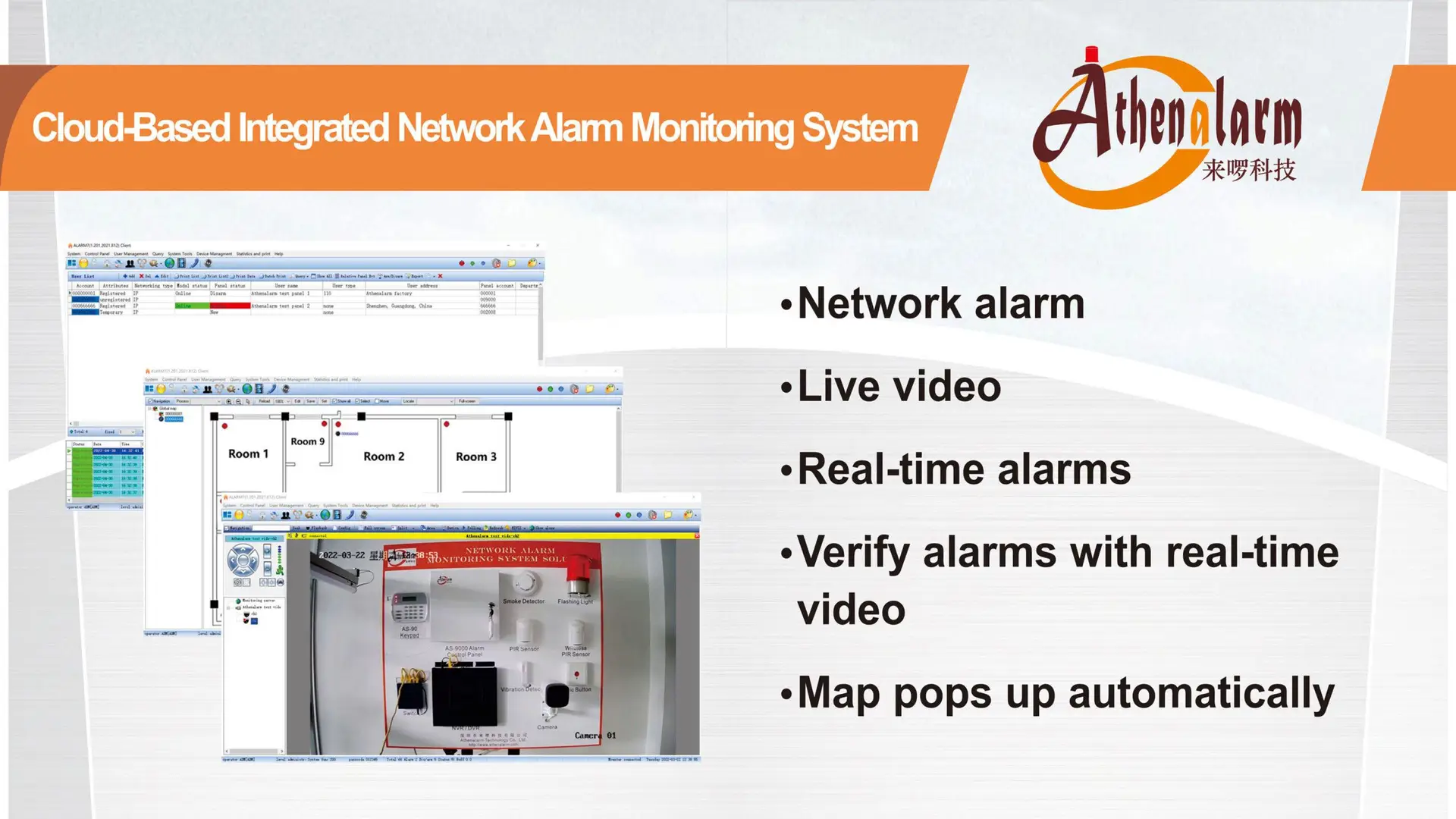

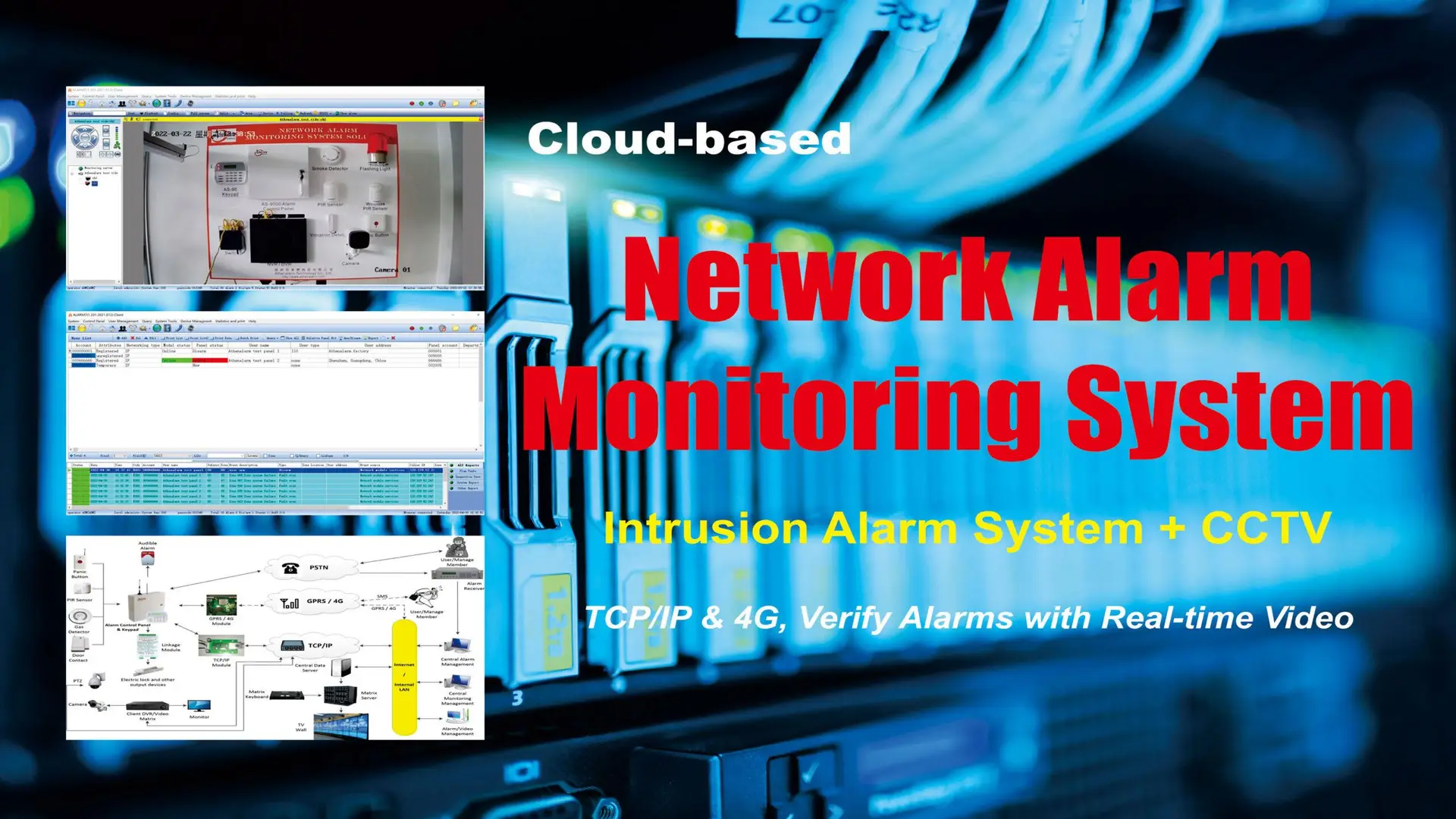

(1) Installation de systèmes d’alarme

Les systèmes d’alarme jouent un rôle clé dans la dissuasion et la détection des intrusions. Parmi les solutions recommandées :

- Alarmes sonores : déclenchent une alerte bruyante en cas d’entrée non autorisée.

- Systèmes d’alarme surveillés : envoient immédiatement une alerte aux équipes de sécurité ou aux services d’urgence.

- Systèmes de sécurité intégrés : combinent alarmes, contrôle d’accès et vidéosurveillance pour une protection renforcée.

(2) Sécurisation des portes et des serrures

Le renforcement des portes est essentiel pour empêcher les intrusions. Mesures clés à adopter :

- Installer des serrures à pêne dormant haute sécurité sur toutes les portes extérieures.

- Renforcer les cadres de porte pour résister aux tentatives d’effraction.

- Mettre en place un contrôle d’accès électronique, limitant l’entrée aux personnes autorisées et assurant un suivi détaillé des accès.

- Automatiser le verrouillage des portes en dehors des heures d’ouverture pour une sécurité optimale.

(3) Systèmes de vidéosurveillance

Un système de surveillance bien positionné sert à la fois de dissuasion et d’outil d’enquête. Meilleures pratiques :

- Positionner les caméras de manière visible pour décourager les comportements criminels.

- Utiliser des caméras haute définition (HD) avec vision nocturne pour des images nettes quelles que soient les conditions d’éclairage.

- Mettre en place l’enregistrement activé par mouvement pour optimiser le stockage des vidéos.

- Offrir un accès à distance aux flux en direct via des applications mobiles ou des plateformes en ligne.

- Stocker les enregistrements vidéo de manière sécurisée pour une consultation ultérieure en cas d’incident.

3. Mesures de cybersécurité

La sécurité numérique est tout aussi cruciale que la protection physique. Adoptez ces bonnes pratiques pour protéger votre entreprise contre les cybermenaces :

(1) Sécurisation du réseau

- Installer des pare-feux et des systèmes de détection d’intrusion (IDS) pour surveiller et filtrer le trafic réseau.

- Utiliser des réseaux privés virtuels (VPN) pour sécuriser les connexions à distance.

- Mettre à jour régulièrement les logiciels et firmwares afin de corriger les failles de sécurité.

(2) Protection des données et contrôle d’accès

- Chiffrer les données sensibles pour empêcher tout accès non autorisé.

- Exiger une authentification multifactorielle (MFA) pour tous les systèmes critiques.

- Restreindre l’accès aux fichiers sensibles aux seuls employés habilités.

(3) Formation des employés à la cybersécurité

- Sensibiliser les collaborateurs aux attaques de phishing, à la gestion sécurisée des mots de passe et aux menaces de logiciels malveillants.

- Appliquer des règles strictes pour les mots de passe, en imposant des critères complexes et un renouvellement régulier.

- Instaurer des protocoles rigoureux pour la gestion sécurisée des données confidentielles.

4. Gestion des urgences et des crises

Un plan de réponse bien structuré réduit les dommages potentiels et assure la continuité des opérations en cas d’incident.

(1) Plan d’action en cas d’urgence (PAU)

- Définir des procédures d’évacuation claires pour les incendies, menaces sécuritaires et autres situations critiques.

- Désigner des équipes de réponse aux urgences avec des rôles et responsabilités précises.

- Organiser régulièrement des exercices d’évacuation pour s’assurer de la préparation des employés.

(2) Signalement et investigation des incidents

- Mettre en place un système structuré pour le signalement des incidents de sécurité.

- Analyser les incidents après coup afin d’identifier les améliorations nécessaires dans les protocoles de sécurité.

- Conserver des enregistrements détaillés des incidents pour répondre aux exigences légales et aux demandes des assurances.

5. Conclusion

Une stratégie de sécurité efficace repose sur une approche globale combinant politiques internes, mesures physiques, cybersécurité et gestion des crises. En appliquant ces recommandations, votre entreprise pourra mieux se protéger, réduire les risques et garantir un environnement de travail sécurisé.

Les menaces évoluant sans cesse, il est essentiel de procéder à des évaluations régulières et d’adapter les protocoles de sécurité en conséquence.