Guía de Seguridad Empresarial

Proteger los activos de su empresa—documentos legales, registros confidenciales, inventario, dinero en efectivo y personal—debe ser una prioridad. Una estrategia de seguridad eficaz integra políticas internas, medidas físicas, ciberseguridad y planificación de respuesta ante emergencias. A continuación, se presentan directrices clave para fortalecer la seguridad en su lugar de trabajo.

1. Políticas Internas de Seguridad

(1) Política de Control de Llaves

El acceso no restringido a las llaves puede exponer su empresa a robos y violaciones de seguridad. Para mitigar este riesgo:

- Aplique una política estricta de control de llaves, evitando duplicaciones sin autorización.

- Mantenga un registro detallado de los empleados que poseen llaves físicas o tarjetas de acceso.

- Revise y actualice periódicamente los permisos de acceso para garantizar que solo empleados activos tengan entrada.

- Utilice cerraduras inteligentes o sistemas de acceso electrónico para minimizar la dependencia de llaves físicas y mejorar el monitoreo de accesos.

(2) Política de Acceso de Visitantes

El control de acceso de visitantes es fundamental para prevenir el ingreso no autorizado. Mejores prácticas incluyen:

- Exigir que todos los visitantes se registren en un punto de entrada designado y utilicen una credencial temporal.

- Asegurar que los visitantes estén acompañados por un empleado autorizado en todo momento.

- Mantener un registro detallado de las visitas, incluyendo horarios de entrada/salida y motivo de la visita.

- Solicitar acuerdos de confidencialidad (NDAs) a visitantes que accedan a información sensible.

(3) Capacitación en Seguridad para Empleados

Un equipo bien entrenado es la primera línea de defensa contra amenazas de seguridad. La formación periódica debe incluir:

- Identificación de ataques de ingeniería social, como phishing, suplantación de identidad o accesos no autorizados.

- Manejo seguro de información confidencial y cumplimiento de políticas de protección de datos.

- Detección y reporte de actividades sospechosas, como personal no autorizado o comportamientos inusuales en sistemas informáticos.

2. Medidas de Seguridad Física

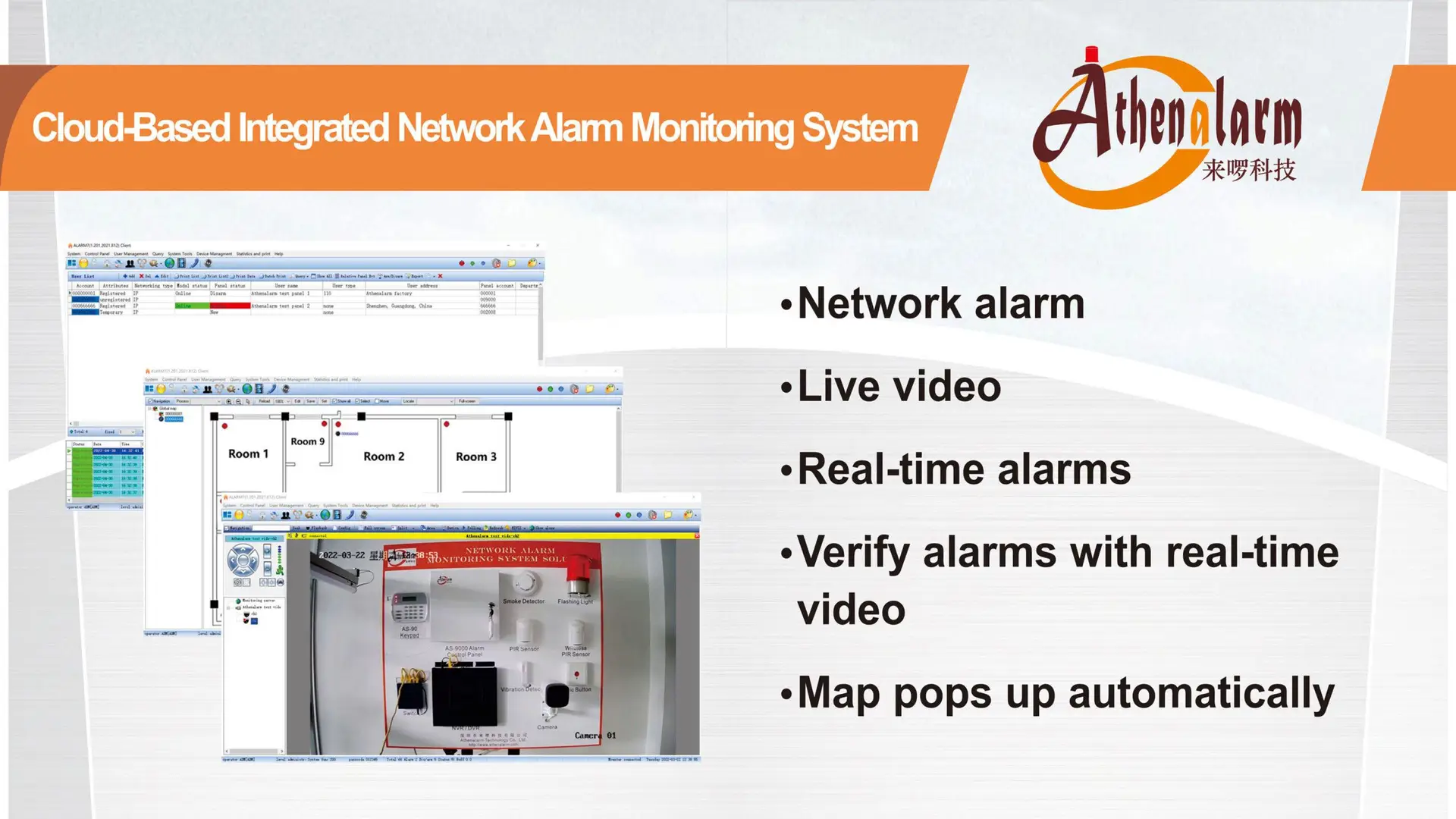

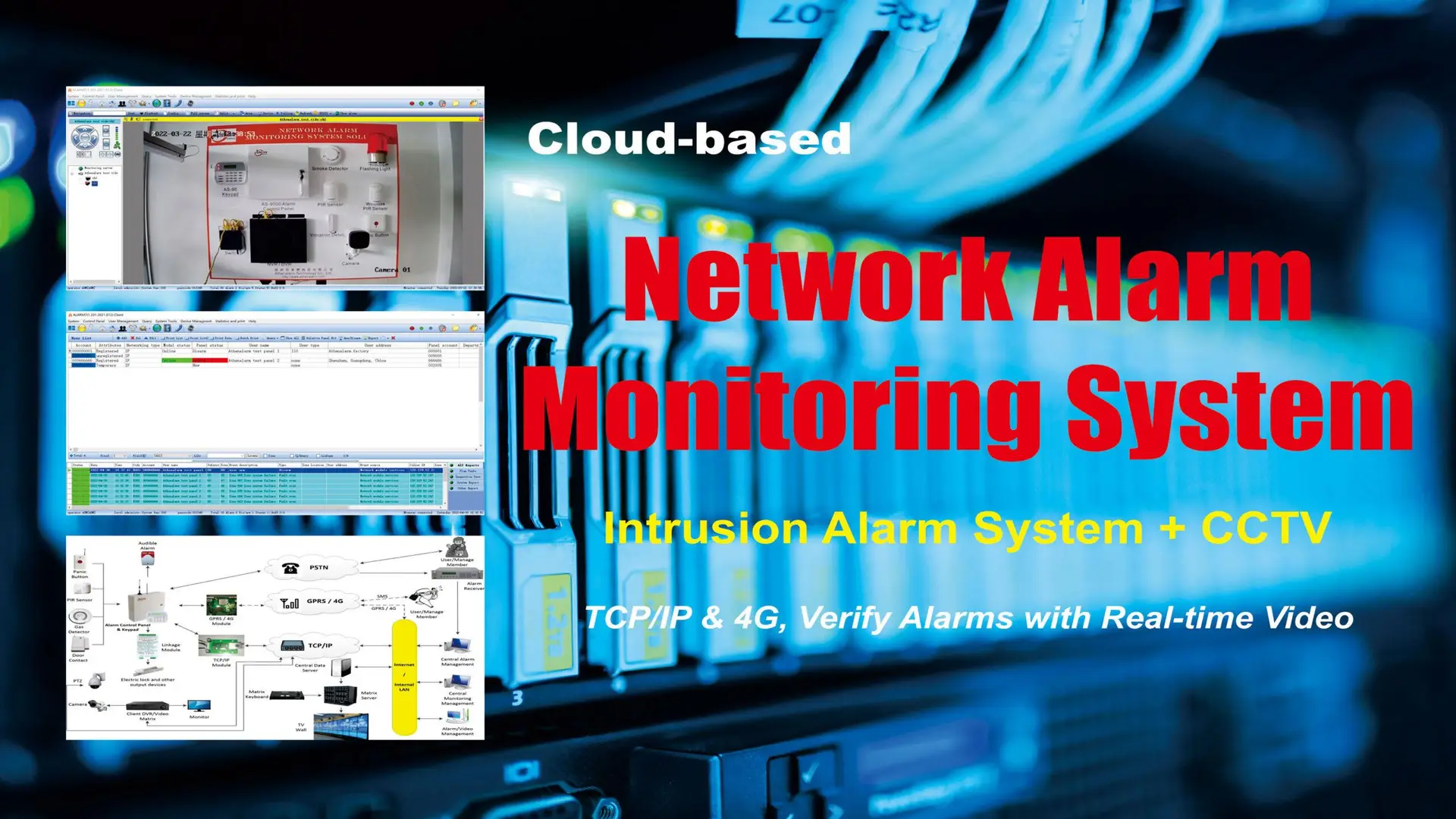

(1) Instalación de Sistemas de Alarma

Los sistemas de alarma ofrecen disuasión y detección, reduciendo significativamente los riesgos de seguridad. Opciones recomendadas incluyen:

- Alarmas audibles, que activan alertas sonoras en caso de entrada no autorizada.

- Sistemas de alarma monitoreados, que notifican automáticamente a personal de seguridad o servicios de emergencia.

- Sistemas de seguridad integrados, que combinan alarmas, control de accesos y videovigilancia para un enfoque más sólido.

(2) Reforzamiento de Puertas y Cerraduras

Una seguridad de puertas robusta es crucial para evitar intrusos. Medidas clave incluyen:

- Instalar cerraduras de seguridad de alta resistencia en todas las puertas exteriores.

- Reforzar los marcos de las puertas para prevenir accesos forzados.

- Implementar un sistema de control de acceso electrónico para restringir el ingreso y registrar la actividad.

- Automatizar el bloqueo de puertas fuera del horario laboral para garantizar la seguridad.

(3) Sistemas de Videovigilancia

Un sistema de videovigilancia bien instalado funciona como elemento disuasorio y herramienta de investigación. Mejores prácticas incluyen:

- Ubicar cámaras en áreas visibles para desalentar actividades delictivas.

- Utilizar cámaras de alta definición (HD) con visión nocturna para obtener imágenes claras en cualquier condición de iluminación.

- Implementar grabación activada por movimiento para optimizar el almacenamiento de datos.

- Permitir el acceso remoto a las transmisiones en vivo mediante dispositivos móviles o computadoras.

- Almacenar las grabaciones de manera segura para su revisión en caso de incidentes.

3. Medidas de Ciberseguridad

En la actualidad, la seguridad digital es tan importante como la seguridad física. Para proteger su empresa de amenazas cibernéticas, siga estas mejores prácticas:

(1) Seguridad de la Red

- Instalar firewalls y sistemas de detección de intrusos (IDS) para monitorear y filtrar el tráfico de red.

- Utilizar redes privadas virtuales (VPN) para asegurar el acceso remoto a la información empresarial.

- Actualizar regularmente el software y firmware para corregir vulnerabilidades de seguridad.

(2) Protección de Datos y Control de Acceso

- Cifrar los datos empresariales confidenciales para prevenir accesos no autorizados.

- Implementar autenticación multifactor (MFA) en todos los sistemas críticos.

- Restringir el acceso a archivos sensibles, asegurando que solo personal autorizado pueda visualizarlos.

(3) Capacitación en Ciberseguridad para Empleados

- Educar a los empleados sobre ataques de phishing, gestión segura de contraseñas y amenazas de malware.

- Exigir contraseñas seguras y renovarlas periódicamente.

- Implementar protocolos de manejo seguro de datos para garantizar la protección de información confidencial.

4. Respuesta ante Emergencias y Gestión de Crisis

Un plan de respuesta bien estructurado minimiza daños y garantiza la continuidad del negocio en caso de crisis.

(1) Plan de Acción ante Emergencias (PAE)

- Establecer procedimientos claros de evacuación para incendios, amenazas activas y otros eventos críticos.

- Designar equipos de respuesta a emergencias, asignando roles y responsabilidades específicas.

- Realizar simulacros de emergencia regularmente para evaluar la preparación del personal.

(2) Reporte e Investigación de Incidentes

- Implementar un sistema estructurado de reportes para documentar todos los incidentes de seguridad.

- Analizar cada incidente post-sucesos para identificar áreas de mejora en los protocolos de seguridad.

- Mantener registros detallados de incidentes para cumplir con requisitos legales y de seguros.

5. Conclusión

Una estrategia de seguridad empresarial efectiva requiere un enfoque integral, combinando políticas internas, seguridad física, ciberseguridad y preparación ante emergencias. Implementando estas medidas, su empresa podrá reducir riesgos, proteger activos valiosos y garantizar un entorno de trabajo seguro.

Dado que las amenazas evolucionan constantemente, es fundamental realizar evaluaciones periódicas y actualizar los protocolos de seguridad de manera continua.