Systèmes de Détection d’Intrusion pour Centre de Données : Sécuriser les infrastructures critiques

Les centres de données sont l’épine dorsale de l’infrastructure numérique moderne, abritant des ressources informatiques essentielles, des systèmes d’entreprise et de vastes volumes de données sensibles. Face à la sophistication croissante des menaces cybernétiques et physiques, sécuriser ces installations n’est plus une option, mais une nécessité absolue.

Si les mesures de cybersécurité telles que les pare-feux, le chiffrement et les systèmes de prévention des intrusions (IPS) permettent de contrer les menaces numériques, la sécurité physique reste un aspect crucial, souvent négligé, de la protection des centres de données. Une intrusion non autorisée, un sabotage ou une altération des équipements peuvent entraîner des violations de données, des interruptions de service, des pertes financières et une atteinte à la réputation.

Ce guide explore le rôle des Systèmes de Détection d’Intrusion (IDS) pour les centres de données, en détaillant leurs composants clés, les technologies avancées, les bonnes pratiques et les stratégies de mise en œuvre.

1. Pourquoi la Détection d’Intrusion est-elle Cruciale pour les Centres de Données ?

Les centres de données sont des cibles privilégiées pour les cybercriminels, l’espionnage industriel et les menaces internes. Un IDS performant agit comme un système d’alerte précoce, détectant, analysant et réagissant aux menaces avant qu’elles ne s’aggravent.

Principales Menaces Physiques pour les Centres de Données

- Accès non autorisé – Tentatives d’intrusion par des hackers, des concurrents ou des employés mécontents.

- Altération physique – Désactivation des systèmes de sécurité, installation de dispositifs frauduleux, sabotage du matériel.

- Menaces internes – Abus d’accès par des employés ou des prestataires pour le vol ou la manipulation de données.

- Attaques d’ingénierie sociale – Manipulation du personnel pour obtenir un accès non autorisé.

- Intrusions par suivi et infiltration – Individus non autorisés suivant du personnel autorisé dans les zones sécurisées.

- Vol de matériel et implants malveillants – Installation de keyloggers, skimmers ou dispositifs d’espionnage sans fil.

La mise en place d’un IDS robuste permet une surveillance en temps réel, des alertes automatisées et une réponse rapide aux incidents, réduisant ainsi le risque de violations coûteuses.

2. Composants Clés d’un IDS Efficace pour un Centre de Données

Un IDS performant repose sur une approche multicouche pour garantir une protection complète.

A. Sécurité Périmétrique

- Clôtures renforcées – Barrières anti-escalade avec capteurs de vibrations et de pression.

- Portails à contrôle d’accès – Systèmes RFID, biométriques ou à code PIN.

- Surveillance vidéo IA – Détection automatique des menaces via reconnaissance faciale et suivi des mouvements.

B. Contrôle d’Accès et Authentification

- Vérification biométrique – Empreintes digitales, reconnaissance de l’iris ou faciale.

- Authentification multi-facteurs (MFA) – Association de mots de passe, biométrie et cartes intelligentes.

- Sas de sécurité et portes à double entrée – Empêchent l’entrée simultanée de plusieurs personnes non autorisées.

C. Capteurs de Détection d’Intrusion

- Détecteurs de mouvement et de présence – Capteurs PIR (infrarouge passif) et à micro-ondes.

- Capteurs de bris de vitre et de contact de porte – Détection des tentatives d’effraction.

- Capteurs de pression – Identification des intrusions via le sol ou le plafond.

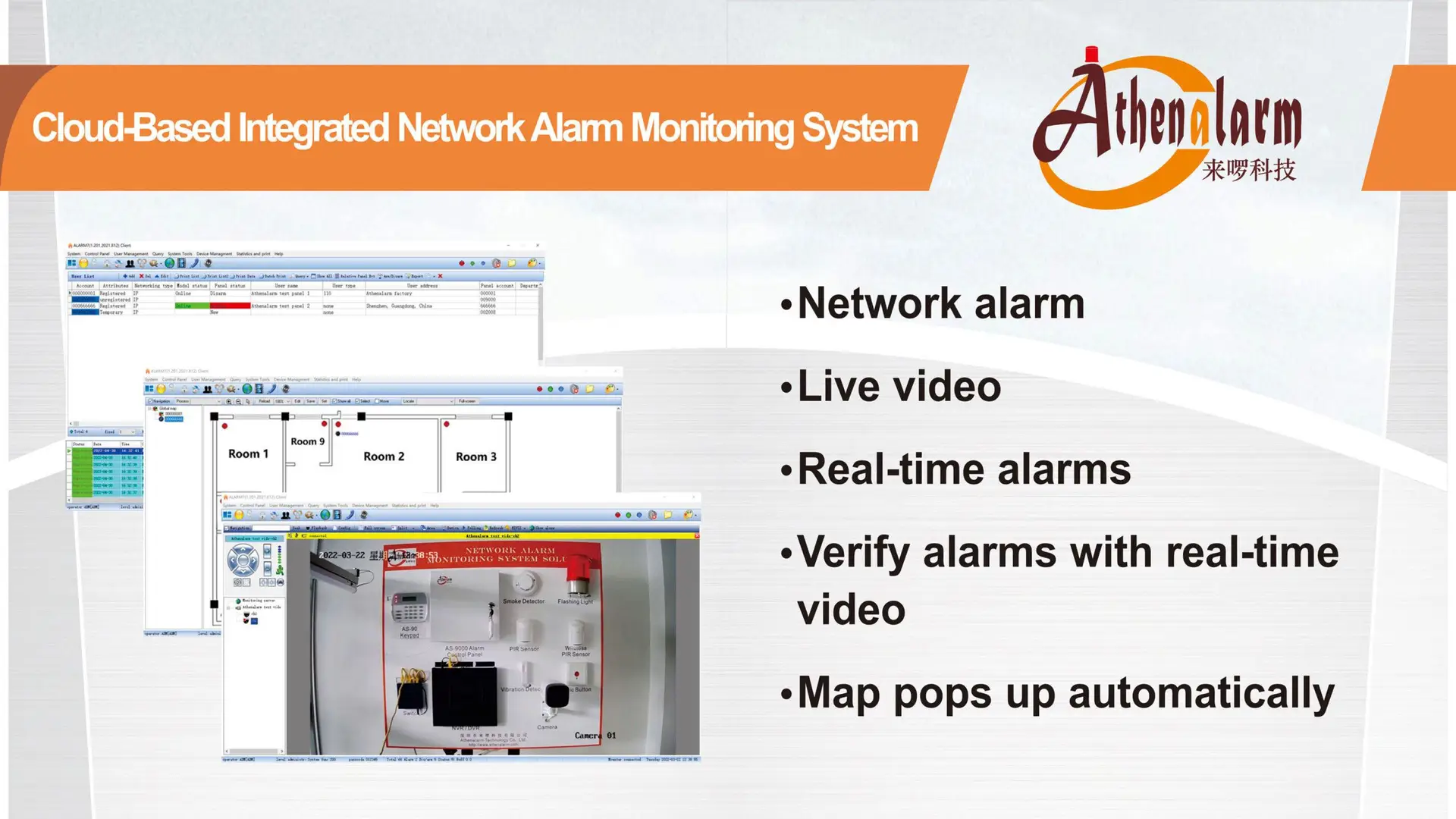

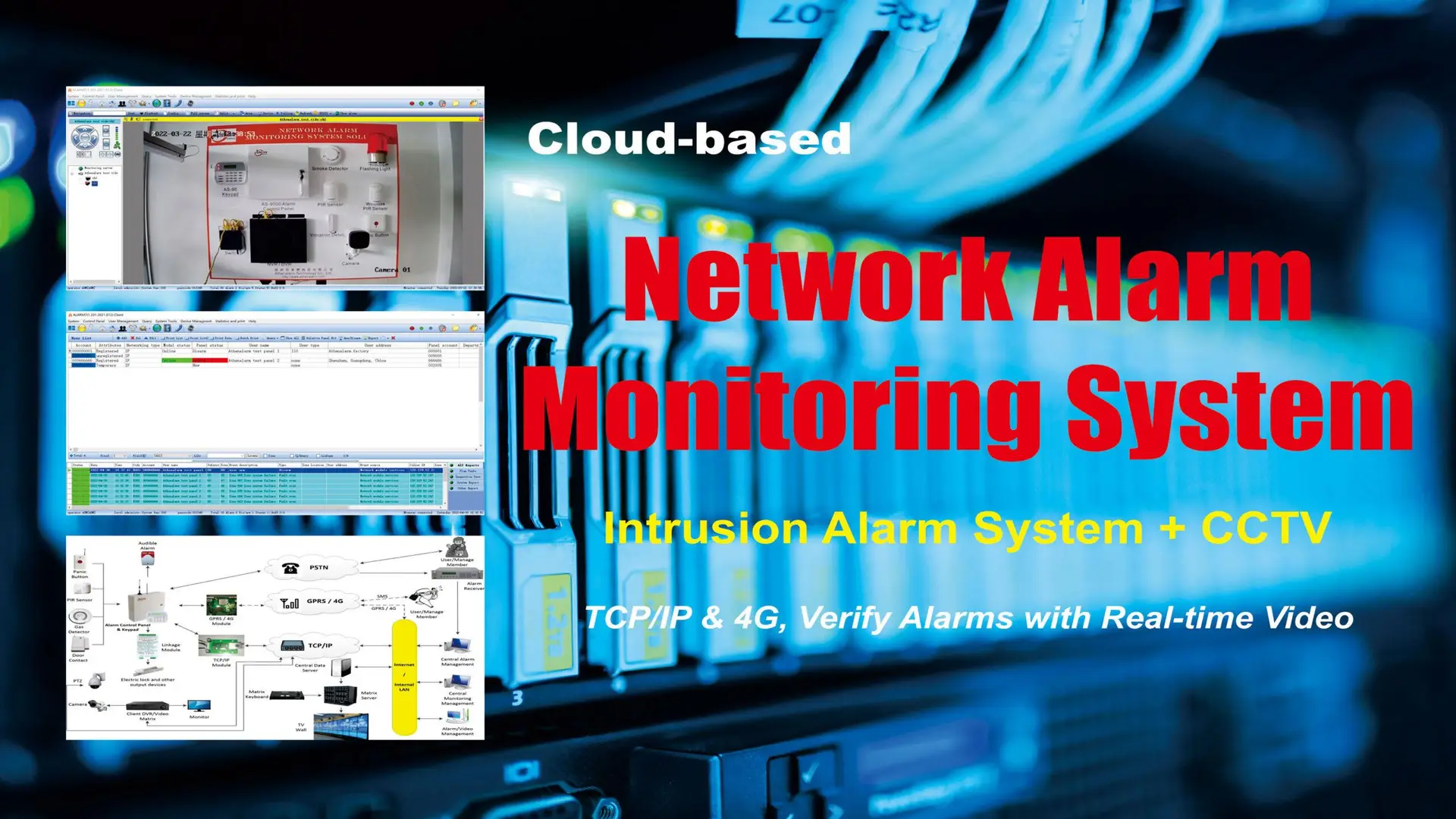

D. Systèmes d’Alarme et de Notification

- Alertes automatisées – Notifications instantanées par SMS, e-mail ou applications mobiles.

- Tableau de bord centralisé – Surveillance en temps réel par un Centre des Opérations de Sécurité (SOC).

- Intégration avec les forces de l’ordre – Connexions directes pour une réponse immédiate.

E. Intelligence Artificielle et Machine Learning

- Détection des anomalies comportementales – Analyse des modèles d’accès pour repérer les comportements suspects.

- Réponse automatisée aux menaces – Déclenchement d’alarmes, verrouillage des accès et alertes basées sur l’IA.

3. Mise en Place d’un IDS pour un Centre de Données

Un IDS efficace doit être déployé méthodiquement pour garantir une détection optimale tout en limitant les fausses alertes.

Étape 1 : Évaluation des Risques et Audit de Sécurité

- Identification des vulnérabilités dans le périmètre, le contrôle d’accès et la surveillance.

- Analyse des incidents de sécurité passés pour identifier les menaces récurrentes.

Étape 2 : Choix des Composants IDS Appropriés

- Sélection des capteurs en fonction de la configuration du site.

- Intégration de l’analyse vidéo par IA pour une détection en temps réel.

Étape 3 : Configuration des Politiques de Sécurité et d’Accès

- Mise en place du Contrôle d’Accès Basé sur les Rôles (RBAC).

- Définition des procédures d’escalade des incidents.

Étape 4 : Déploiement et Test de l’IDS

- Installation et configuration des capteurs et caméras.

- Test d’intrusion pour ajuster la sensibilité du système.

Étape 5 : Surveillance, Maintenance et Amélioration de l’IDS

- Surveillance 24/7 via un SOC.

- Mise à jour régulière des algorithmes d’IA pour contrer les nouvelles menaces.

4. Technologies Avancées pour un IDS de Dernière Génération

- Détection améliorée par IA – Réduction des faux positifs et anticipation des menaces.

- Contrôle biométrique et comportemental – Authentification continue via reconnaissance faciale et analyse de démarche.

- Intégration IoT et Edge Computing – Réduction de la latence et surveillance en temps réel.

- Enregistrement basé sur la blockchain – Journaux d’accès infalsifiables conformes aux normes ISO 27001 et NIST 800-53.

- Surveillance par drones autonomes – Drones avec imagerie thermique et reconnaissance faciale.

5. Meilleures Pratiques pour la Maintenance d’un IDS

- Formation régulière du personnel sur les réponses aux incidents.

- Optimisation des alertes pour réduire les fausses alarmes.

- Intégration avec les cadres de cybersécurité pour une approche unifiée.

- Adoption de l’architecture Zero Trust pour une vérification continue des accès.

6. Conclusion

Un Système de Détection d’Intrusion (IDS) pour centre de données est essentiel pour prévenir les accès non autorisés, les attaques internes et le sabotage du matériel.

En adoptant des technologies avancées et en appliquant les meilleures pratiques, les organisations peuvent :

- Protéger les infrastructures critiques.

- Assurer la conformité réglementaire.

- Éviter les violations de sécurité coûteuses.

Un IDS robuste est un investissement stratégique pour sécuriser les centres de données face aux menaces émergentes.