Conception d’une solution de sécurité efficace pour votre entreprise

Mettre en place une solution de sécurité complète est l’un des investissements les plus précieux qu’une entreprise puisse réaliser. Un système de sécurité performant ne se contente pas de dissuader les vols ; il protège également contre les incendies, le vandalisme, les accès non autorisés et d’autres menaces potentielles. Grâce aux avancées technologiques, les solutions de sécurité modernes sont désormais plus abordables et évolutives, adaptées aussi bien aux grandes entreprises qu’aux petits commerces.

Cependant, concevoir un système de sécurité efficace nécessite une planification stratégique. De nombreuses entreprises commettent des erreurs courantes qui compromettent leur protection. Voici les étapes essentielles pour mettre en place une solution de sécurité robuste et efficace.

1. Réaliser une évaluation complète des risques

Avant d’investir dans un système de sécurité, il est indispensable de mener une évaluation approfondie des risques afin d’identifier les vulnérabilités potentielles. Les principales étapes incluent :

- Évaluer la sécurité physique : Identifier les points d’entrée faibles, les angles morts des caméras de surveillance et les zones sensibles aux accès non autorisés.

- Analyser les incidents passés : Examiner les failles de sécurité précédentes pour identifier des vulnérabilités récurrentes.

- Évaluer les comportements des employés : Détecter les mauvaises pratiques comme le manque de vigilance aux entrées ou le partage non sécurisé des accès.

- Considérer les menaces externes : Étudier le taux de criminalité local et les risques liés à l’environnement de l’entreprise.

Un audit de sécurité réalisé par un expert permet de concevoir une solution de sécurité adaptée aux risques identifiés.

2. Former les employés aux protocoles de sécurité

Même le meilleur système de sécurité peut être inefficace si les employés ne respectent pas les protocoles établis. Un programme de formation structuré garantit l’adhésion aux mesures de sécurité. Les sujets à couvrir incluent :

- Utilisation des systèmes de sécurité : Formation sur l’activation/désactivation des alarmes, l’usage des systèmes de contrôle d’accès et la gestion des urgences.

- Contrôle d’accès et identification : Sensibilisation à l’importance des badges, de l’authentification multifactorielle et de la vérification des visiteurs.

- Procédures en cas d’incident : Connaissance des réactions appropriées face aux intrusions, incendies ou comportements suspects.

- Cybersécurité : Formation sur la gestion des mots de passe, la prévention des attaques par phishing et la protection des données sensibles.

Des exercices réguliers renforcent ces principes et assurent leur application constante.

3. Renforcer la sécurité périmétrique

Une entreprise bien protégée commence par une sécurité périmétrique efficace. Des mesures de protection insuffisantes à l’extérieur peuvent rendre le site vulnérable aux intrusions. Les mesures essentielles incluent :

- Clôtures et portails : Installer des barrières robustes avec des points d’entrée contrôlés.

- Caméras de surveillance : Déployer des caméras haute résolution dotées de détection de mouvement et de vision nocturne.

- Éclairage de sécurité : Utiliser des lumières à détection de mouvement pour dissuader les intrus et améliorer la visibilité.

- Agents de sécurité ou télésurveillance : Faire appel à des gardiens ou à des services de surveillance à distance.

Les entreprises avec des parkings ou des sites multiples peuvent également intégrer des systèmes de contrôle d’accès renforcés.

4. Adopter une approche de sécurité multicouche

S’appuyer sur un seul système de sécurité crée des failles potentielles. Une solution de sécurité efficace repose sur une combinaison de technologies et de mesures complémentaires :

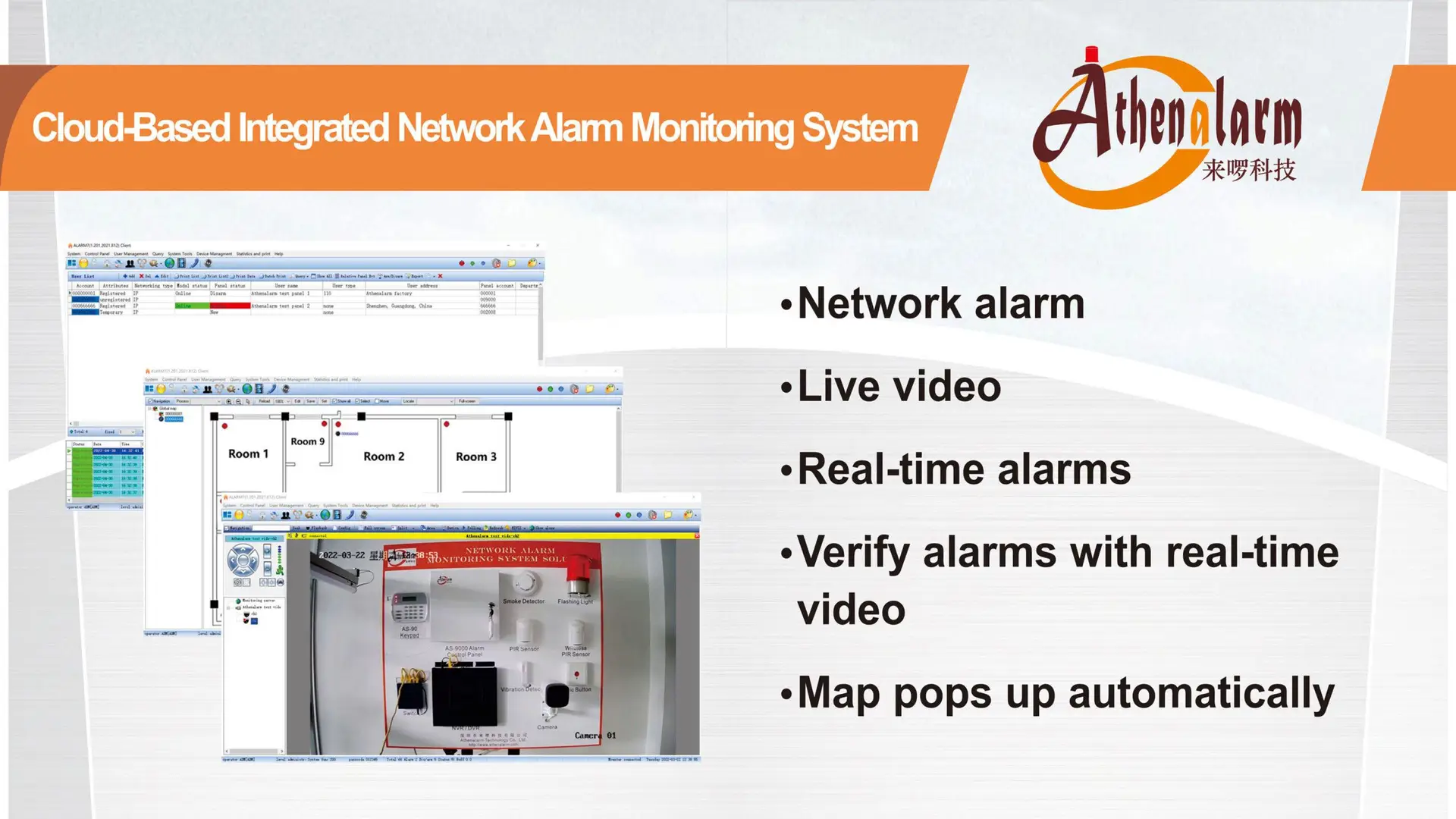

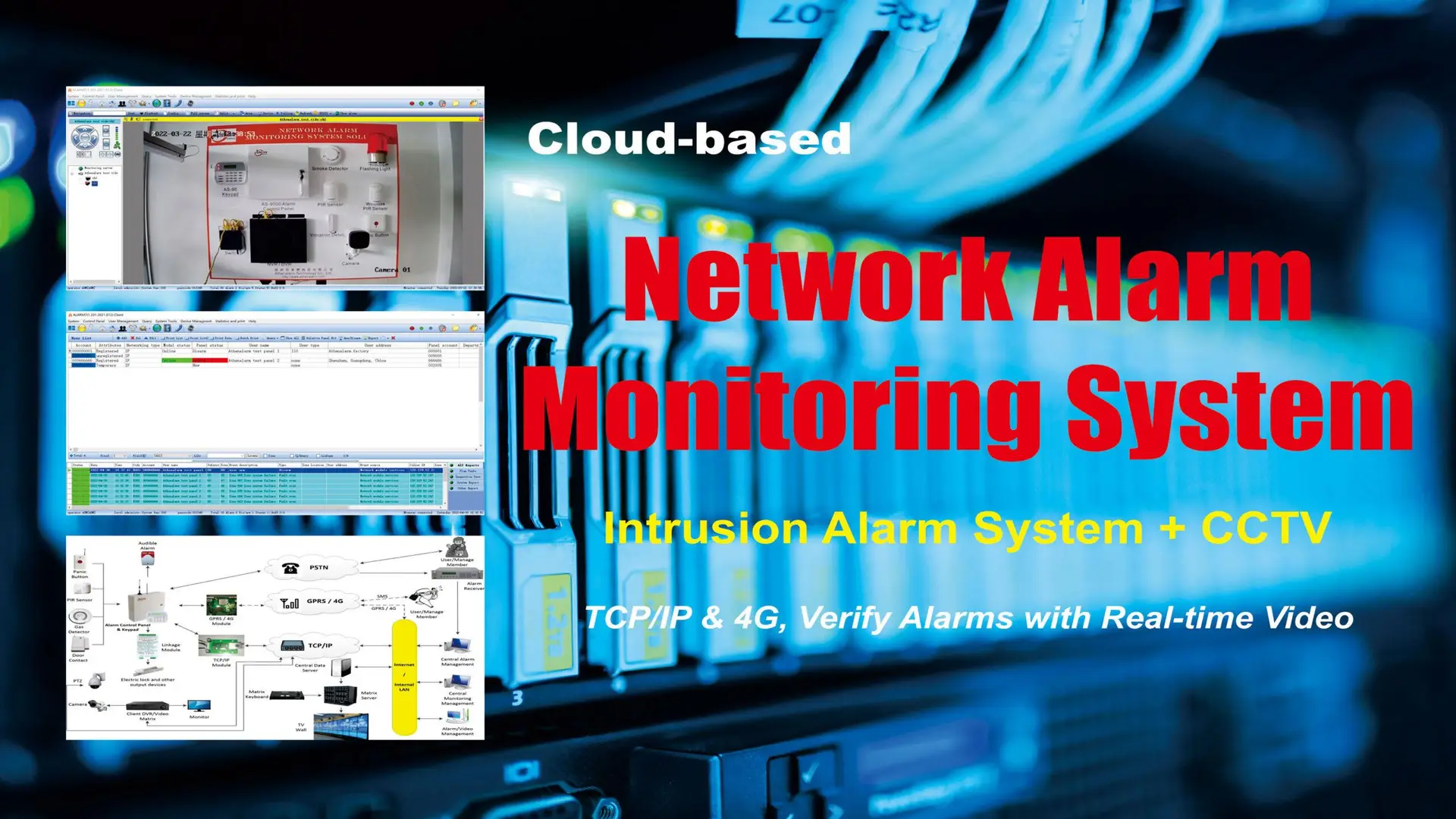

- Vidéosurveillance intelligente : Caméras dotées d’analyses basées sur l’IA et stockage cloud.

- Contrôle d’accès avancé : Cartes RFID, reconnaissance biométrique et codes PIN.

- Détection d’intrusion : Capteurs de mouvement et alarmes connectées.

- Surveillance environnementale : Détecteurs de fumée, alarmes incendie et capteurs de fuite d’eau.

- Gestion de la sécurité à distance : Solutions basées sur le cloud permettant un accès mobile en temps réel.

Cette approche réduit considérablement les vulnérabilités et optimise la protection globale.

5. Intégrer la cybersécurité aux mesures de protection physique

Avec la digitalisation croissante, la cybersécurité est aussi cruciale que la sécurité physique. Voici les meilleures pratiques :

- Sécuriser les équipements connectés : Protéger les caméras, panneaux de contrôle et alarmes via un réseau crypté.

- Utiliser des mots de passe robustes : Bannir les mots de passe par défaut et imposer des règles de complexité.

- Activer l’authentification multifactorielle (MFA) : Ajouter une protection supplémentaire à l’accès aux systèmes critiques.

- Mettre à jour les logiciels : Appliquer régulièrement les correctifs de sécurité pour éviter les vulnérabilités exploitables.

Un système mal sécurisé peut être une porte d’entrée pour les cybercriminels, rendant l’ensemble de l’infrastructure vulnérable.

6. Appliquer une gestion stricte des mots de passe

Même les systèmes les plus sophistiqués peuvent être compromis par une mauvaise gestion des identifiants d’accès. Pour minimiser ce risque :

- Éviter les erreurs courantes : Ne jamais stocker les mots de passe sur des supports non sécurisés.

- Utiliser un gestionnaire de mots de passe : Stocker les identifiants dans un coffre-fort numérique crypté.

- Renouveler les mots de passe régulièrement : Mettre à jour les accès périodiquement et supprimer immédiatement les accès des anciens employés.

- Limiter les privilèges d’accès : Attribuer des droits spécifiques selon les responsabilités de chacun.

Ces mesures empêchent les accès non autorisés et réduisent les risques internes.

7. Adapter la solution de sécurité aux besoins spécifiques de l’entreprise

Une solution générique est rarement efficace. Chaque entreprise a des exigences uniques en fonction de plusieurs facteurs :

- Secteur d’activité : Un magasin nécessite des solutions antivol, tandis qu’un entrepôt privilégie la protection des stocks.

- Taille et configuration : Un petit bureau peut se contenter d’un système d’alarme basique, tandis qu’une entreprise multi-sites bénéficie d’une plateforme centralisée.

- Normes et conformité : Certaines industries (santé, finance) doivent respecter des réglementations strictes en matière de sécurité.

Un fournisseur spécialisé peut aider à développer une solution de sécurité sur mesure et évolutive.

8. Tester et moderniser régulièrement les systèmes de sécurité

Les technologies de sécurité évoluent rapidement, et un système obsolète peut devenir inefficace. Pour garantir une protection optimale :

- Effectuer des audits réguliers : Identifier les faiblesses et points à améliorer.

- Tester les alarmes et caméras : Vérifier périodiquement le bon fonctionnement des équipements.

- Remplacer les équipements vieillissants : Opter pour des solutions modernes avec IA, reconnaissance faciale et contrôle à distance.

Un entretien préventif garantit un niveau de sécurité optimal en permanence.

9. Conclusion

Concevoir une solution de sécurité efficace ne se limite pas à l’installation de caméras et d’alarmes. Une stratégie de protection complète repose sur une analyse des risques, une formation du personnel, un périmètre sécurisé, une approche multicouche et une intégration des technologies modernes.

En suivant ces bonnes pratiques, votre entreprise pourra prévenir les menaces, protéger ses actifs et assurer un environnement sécurisé pour ses employés. Si vous avez besoin d’une évaluation ou d’un accompagnement personnalisé, un expert en sécurité pourra vous aider à élaborer la meilleure stratégie.