Conception d’un Système d’Alarme Anti-Intrusion : Guide Complet

La conception d’un système d’alarme anti-intrusion joue un rôle crucial dans l’efficacité globale d’une infrastructure de sécurité. Cependant, un problème fréquent est que de nombreuses personnes impliquées dans l’installation et l’utilisation de ces systèmes ne réalisent pas d’évaluations approfondies sur site. Cela conduit à des systèmes d’alarme qui ne tiennent pas compte des facteurs environnementaux spécifiques. Dans de nombreux cas, le choix et l’installation des dispositifs d’alarme anti-intrusion sont effectués sans réflexion préalable. Cette approche peut entraîner des problèmes significatifs tant au niveau de la performance que de la fiabilité.

Ce guide explore les aspects essentiels de la conception d’un système d’alarme anti-intrusion, en proposant une approche complète et structurée fondée sur les normes de l’industrie et les applications réelles.

1. Standardisation et Praticité de la Conception d’un Système d’Alarme Anti-Intrusion

(1) Pourquoi la Standardisation est Cruciale :

La conception d’un système d’alarme anti-intrusion doit être basée sur une enquête approfondie sur site. Le design doit prendre en compte les conditions environnementales, la nature des menaces, l’échelle de l’installation, le budget disponible et la méthode de réception des signaux d’alarme. Ces facteurs influencent la performance du système ainsi que sa fiabilité à long terme.

(2) Étapes Clés pour une Conception Standardisée :

- Effectuer une Évaluation du Site : Identifier les vulnérabilités, les points d’entrée potentiels et les interférences environnementales telles que le bruit, la météo ou l’interférence d’équipements.

- Développer une Conception Conforme aux Normes : Suivre les normes locales, nationales et internationales pour assurer la conformité avec les exigences de niveau de risque et de protection.

- Choisir des Dispositifs Conformes : Sélectionner des dispositifs d’alarme anti-intrusion qui respectent les normes de l’industrie pour garantir une performance optimale et une fiabilité.

(3) Pièges Communs :

- Négliger des facteurs spécifiques au site, comme l’agencement du bâtiment, ce qui peut entraîner des lacunes dans la couverture.

- Choisir des dispositifs incompatibles ou rigides qui ne répondent pas aux besoins futurs.

2. Technologie Avancée et Scalabilité du Système

(1) Pourquoi la Technologie et la Scalabilité Comptent :

La conception d’un système d’alarme anti-intrusion doit intégrer des technologies avancées qui répondent aux besoins actuels et futurs. La flexibilité est essentielle pour permettre l’expansion ou la modification du système à mesure que les menaces évoluent.

(2) Bonnes Pratiques :

- Utiliser des Composants Modulaires : Concevoir des systèmes modulaires permettant une intégration facile de capteurs, caméras ou autres dispositifs selon les besoins.

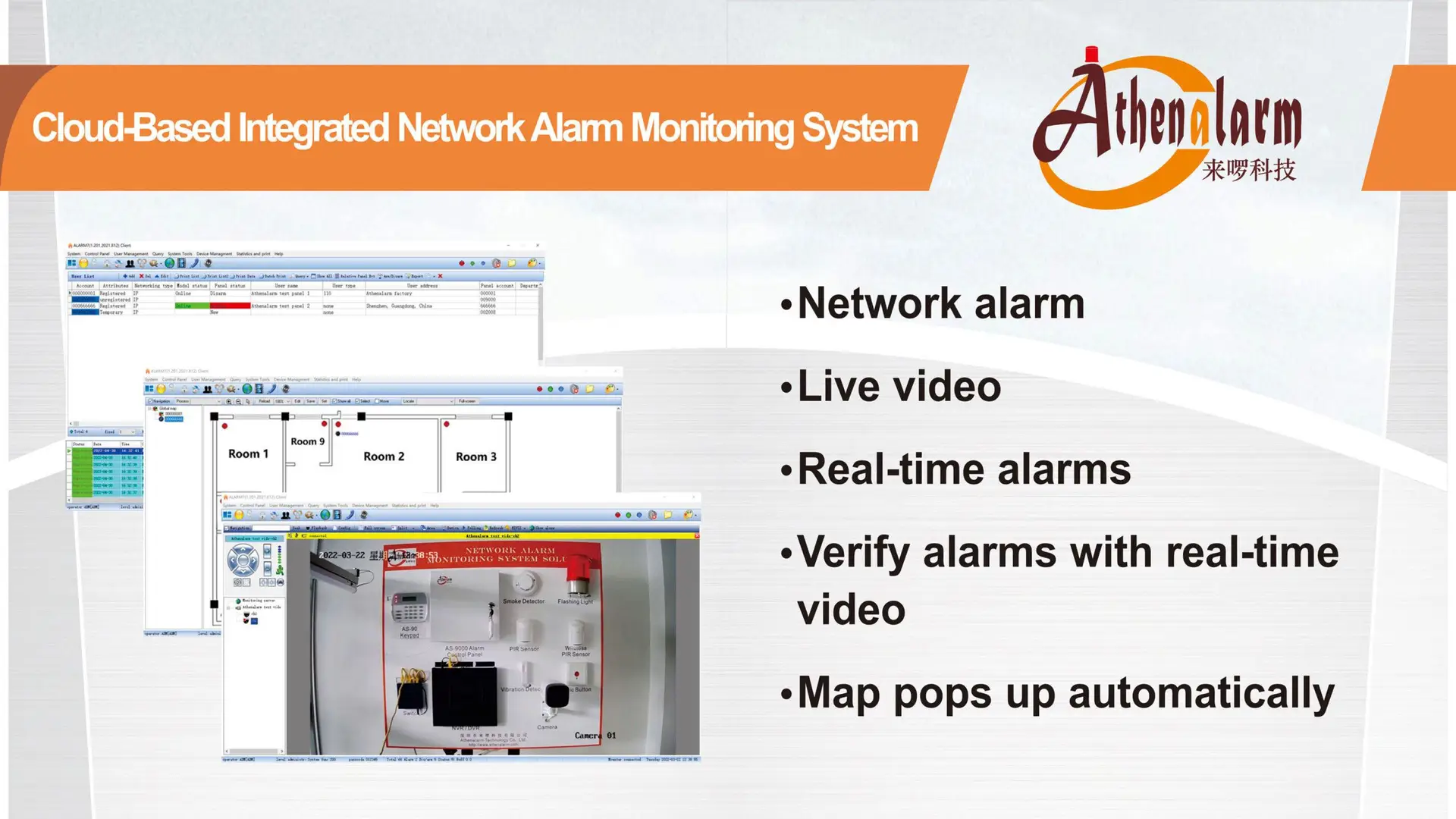

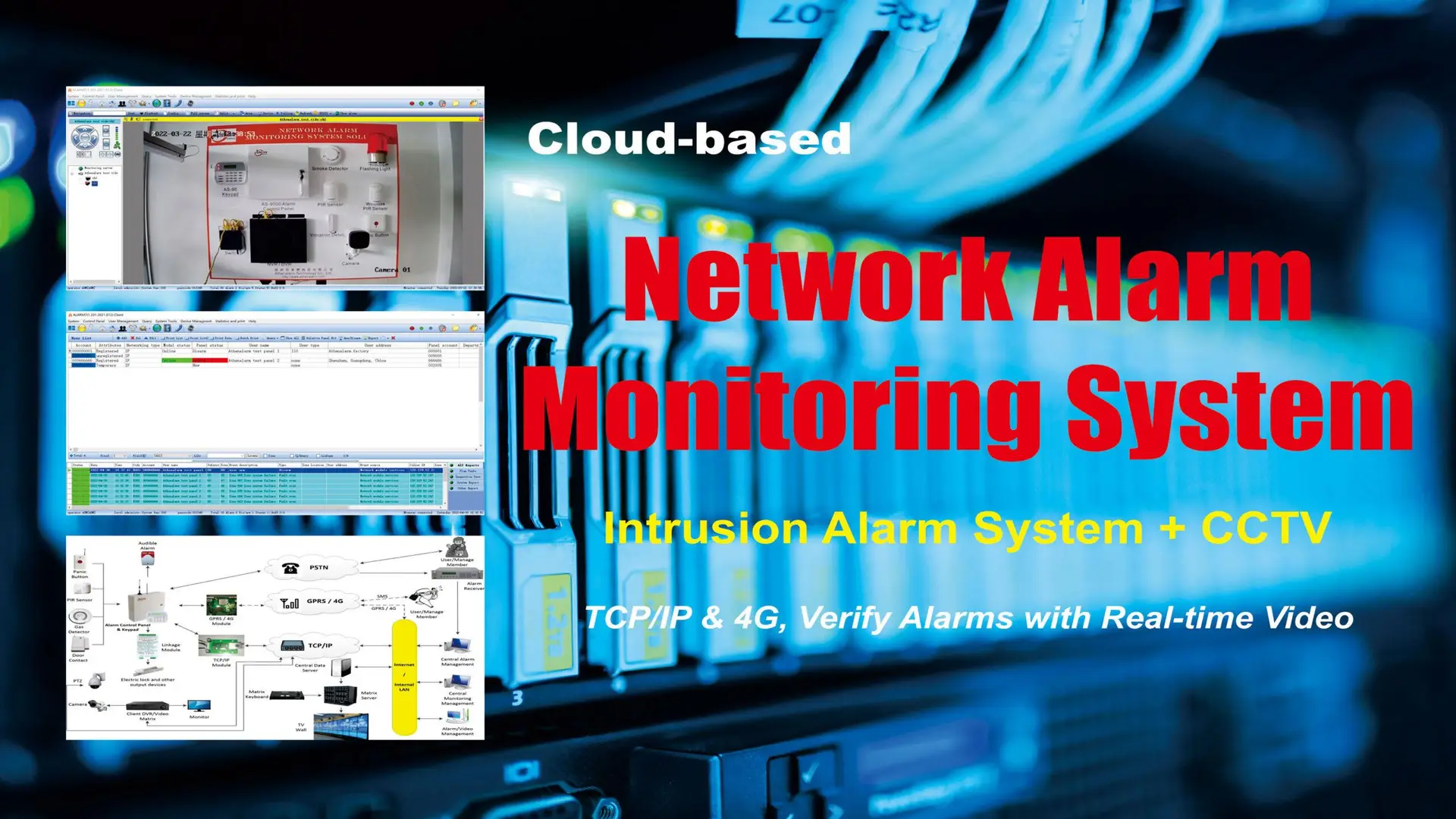

- Intégrer des Technologies de Pointe : Envisager des capteurs intelligents, une détection basée sur l’IA et l’intégration dans le cloud pour améliorer l’adaptabilité et la performance du système.

(3) Considération de la Capacité :

Il est conseillé de concevoir un système avec environ 20 % de redondance pour s’assurer qu’il puisse gérer les futures extensions ou modifications sans compromettre sa performance.

(4) Pièges Communs :

- Utiliser des technologies obsolètes ou des conceptions rigides manquant de scalabilité, ce qui peut empêcher les futures mises à jour.

3. Précision et Rapidité de la Détection

(1) Assurer une Détection Fiable :

Un système d’alarme anti-intrusion efficace doit détecter les événements d’intrusion de manière précise et rapide. Les alarmes doivent être claires et immédiates, avec une identification explicite de la source de l’alarme, qu’il s’agisse d’une intrusion, d’une tentative de sabotage ou d’une défaillance du système.

(2) Caractéristiques Clés pour la Précision :

- Capteurs Précis : Utiliser des détecteurs de mouvement haute sensibilité, des capteurs de bris de vitre et des interrupteurs de contact sur les portes et fenêtres pour détecter même les perturbations mineures.

- Identification Claire du Signal : Les signaux d’alarme doivent inclure des informations comme le type d’alarme (intrusion, sabotage, défaut), la localisation du capteur déclenché, et, si possible, une vidéo en direct pour une vérification immédiate.

(3) Bonnes Pratiques :

- Calibration Régulière : S’assurer que tous les détecteurs sont correctement calibrés pour minimiser les fausses alarmes et améliorer la précision de la détection.

- Surveillance en Temps Réel : Utiliser des applications mobiles ou des interfaces web pour une surveillance et un contrôle immédiats.

(4) Pièges Communs :

- Ne pas calibrer régulièrement les capteurs, ce qui peut entraîner des alarmes manquées ou des déclenchements intempestifs.

4. Intégrité du Système d’Alarme Anti-Intrusion

(1) Pourquoi l’Intégrité Est Essentielle :

Pour qu’un système de sécurité soit efficace, il doit couvrir tous les points d’entrée possibles. Des conceptions incomplètes peuvent laisser des zones aveugles où les intrus peuvent contourner le système sans être détectés.

(2) Bonnes Pratiques pour Assurer l’Intégrité :

- Couverture Complète : Sécuriser tous les points d’entrée possibles — portes, fenêtres, murs et plafonds — en prenant en compte des zones comme les conduits HVAC et les accès souterrains.

- Traiter les Vulnérabilités : Renforcer la protection physique contre les points faibles tels que les fenêtres non sécurisées ou les serrures inadéquates.

- Test du Système : Effectuer des inspections régulières pour repérer toute lacune dans la couverture ou faiblesse du système.

(3) Pièges Communs :

- Négliger les points d’entrée secondaires, comme les portes arrière ou les lucarnes, ce qui peut créer des vulnérabilités.

- Ignorer les zones vulnérables aux sabotages, telles que les détecteurs de mouvement externes ou les panneaux de contrôle exposés.

5. Stratégie de Protection en Profondeur

(1) Mise en Œuvre de la Protection en Profondeur :

Un système d’alarme anti-intrusion sophistiqué doit intégrer une stratégie de défense en couches, appelée protection en profondeur. Cela consiste à diviser la zone protégée en différentes zones de sécurité en fonction de la valeur et du niveau de menace.

(2) Éléments Clés de la Protection en Profondeur :

- Protection Périphérique : Installer des capteurs et caméras haute sensibilité autour de la périphérie pour détecter immédiatement les intrusions.

- Zone de Surveillance : Surveiller en continu les zones à risque élevé, comme les couloirs ou les espaces ouverts.

- Zone de Protection : Sécuriser les zones contenant des biens précieux ou des infrastructures critiques avec des mesures de protection supplémentaires, telles que des barrières renforcées ou des détecteurs de mouvement.

- Zones Restreintes : Les zones à haute sécurité comme les coffres-forts ou les salles de serveurs doivent être protégées par plusieurs couches de sécurité.

(3) Bonnes Pratiques :

- Centres de Contrôle : Placer les centres de contrôle dans ou près des zones restreintes pour garantir une action immédiate lors de l’activation d’une alarme.

- Intégration de Sous-Centres : Si nécessaire, établir des sous-centres d’alarme intégrés de manière fluide au système principal.

(4) Pièges Communs :

- Ne pas définir clairement les frontières entre les zones de sécurité, ce qui peut compromettre l’efficacité du système.

6. Intégration et Compatibilité du Système

(1) Intégration Transparente :

Le système d’alarme anti-intrusion doit s’intégrer aux autres systèmes de sécurité, comme la vidéosurveillance, le contrôle d’accès et les alarmes incendie. Une intégration efficace permet aux différents systèmes de fonctionner ensemble comme une solution de sécurité cohérente.

(2) Bonnes Pratiques pour l’Intégration des Systèmes :

- Planifier l’Intégration : Lors de la conception, s’assurer que tous les systèmes peuvent communiquer entre eux pour une performance optimale.

- Tests de Compatibilité : Tester l’intégration des systèmes d’alarme avec la vidéosurveillance, le contrôle d’accès et les alarmes incendie pour assurer un fonctionnement fluide.

(3) Pièges Communs :

- Concevoir le système d’alarme anti-intrusion de manière isolée, sans prendre en compte comment il interagira avec les autres systèmes existants, ce qui peut entraîner des problèmes d’intégration.

7. Conclusion : Conception Complète d’un Système d’Alarme Anti-Intrusion

La conception d’un système d’alarme anti-intrusion est essentielle pour protéger à la fois les biens et les personnes. En vous concentrant sur des aspects clés tels que la standardisation, la précision, l’intégrité du système, la protection en profondeur et l’intégration des systèmes, vous pouvez créer une infrastructure de sécurité robuste capable de s’adapter aux besoins futurs.

N’oubliez pas que la conception et l’installation d’un système d’alarme anti-intrusion nécessitent une approche méthodique. En effectuant des évaluations approfondies sur site et en garantissant une couverture complète, vous pouvez éviter les erreurs courantes et développer un système à la fois fiable et évolutif.