Protección perimetral: 5 razones críticas que la hacen imprescindible para la infraestructura

Table of Contents

1. Introducción

En una era de amenazas en constante aumento, tanto físicas como cibernéticas, las instalaciones de infraestructura crítica enfrentan retos de seguridad sin precedentes. Redes energéticas, aeropuertos, centros de datos y plantas de tratamiento de agua se han convertido en objetivos prioritarios para actores malintencionados, desde intrusos ocasionales hasta grupos de sabotaje respaldados por estados. Una intrusión exitosa podría tener consecuencias devastadoras: comprometer la seguridad pública, dañar activos nacionales y generar sanciones regulatorias de alto costo. La protección perimetral surge como una solución esencial para mitigar estos riesgos, ofreciendo una barrera proactiva frente a un panorama de amenazas cada vez más complejo.

2. Por qué es importante la protección perimetral

La protección perimetral implica el uso estratégico de tecnologías de vigilancia, detección y disuasión para resguardar los límites físicos de una instalación. A diferencia de los métodos de seguridad tradicionales, que suelen depender de guardias estáticos o cámaras pasivas, los sistemas modernos de protección perimetral son inteligentes, proactivos e integrados en operaciones de comando y control. Este enfoque por capas es crucial para instalaciones de alto valor, donde la detección temprana y la respuesta inmediata pueden evitar escaladas, minimizar responsabilidades y garantizar la continuidad operativa. En un entorno donde cada segundo cuenta, esta tecnología marca la diferencia.

3. Cinco razones principales por las que la protección perimetral es esencial

3.1. Detección y reconocimiento de amenazas

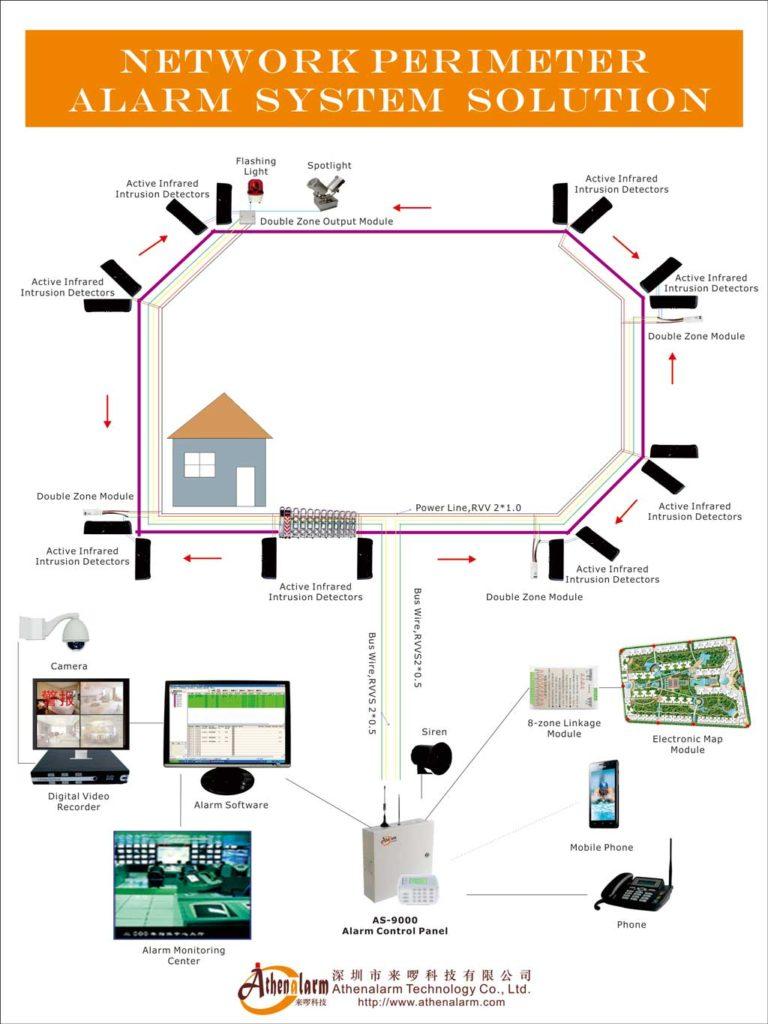

Una protección perimetral efectiva comienza con visibilidad y conciencia situacional. Los sistemas avanzados permiten identificar actividades sospechosas de manera temprana, incluso en condiciones ambientales adversas como oscuridad, niebla o lluvia intensa.

Tecnologías clave:

- Cámaras de imagen térmica: Funcionan de manera confiable en entornos oscuros o con visibilidad reducida, detectando intrusos mediante sus firmas térmicas.

- Radar de vigilancia terrestre (GSR): Identifica movimientos más allá de barreras físicas, incluso en terrenos accidentados o con obstáculos.

- Análisis de video con inteligencia artificial: Diferencia entre amenazas reales y desencadenantes ambientales como animales o ramas movidas por el viento, reduciendo significativamente las falsas alarmas.

- Cercas virtuales térmicas: Ideales para zonas remotas o cercanas a cuerpos de agua donde las cercas físicas no son prácticas.

Ejemplo práctico: Una planta hidroeléctrica ubicada junto a un río implementó radares y cámaras térmicas para monitorear áreas inaccesibles a patrullas, detectando múltiples intentos de intrusión meses antes de que llegaran a zonas críticas.

3.2. Sistemas de respuesta automatizada

La intervención manual suele ser demasiado lenta para neutralizar amenazas rápidas. Aquí es donde la automatización en la protección perimetral juega un papel clave, ejecutando acciones disuasorias en cuestión de segundos tras la detección.

Capacidades del sistema:

- Cámaras PTZ Slew-to-Cue: Se orientan automáticamente hacia el movimiento detectado, ofreciendo verificación visual en tiempo real.

- Luces y sirenas activadas por eventos: Actúan como disuasores inmediatos, alertando al intruso de que ha sido descubierto.

- Alertas inteligentes: Envían notificaciones con metadatos y geolocalización a los operadores, facilitando una respuesta rápida y contextualizada.

Ventaja operativa: La automatización reduce la brecha entre la detección y la toma de decisiones, mejorando la respuesta en incidentes multisitio o durante horarios de baja actividad.

3.3. Compromiso en tiempo real para la disuasión

En muchos casos, la simple percepción de ser observado basta para detener a un intruso. El compromiso en tiempo real mediante audio refuerza la protección perimetral, creando una barrera psicológica que desalienta la escalada.

Funcionalidades:

- Comunicación de audio bidireccional: Permite a los operadores emitir advertencias en vivo, como “Estás bajo vigilancia, abandona el lugar ahora”.

- Comandos de voz pregrabados: Se activan según patrones de comportamiento o zonas geográficas predefinidas.

- Acceso remoto: Facilita la intervención inmediata por parte de personal externo.

Caso de éxito: Un centro logístico de alta seguridad empleó altavoces bidireccionales para disuadir a intrusos nocturnos, logrando una reducción del 70% en violaciones perimetrales en seis meses.

3.4. Mecanismos de retraso e intervención

No todas las intrusiones pueden detenerse en el perímetro. Por ello, los sistemas de protección perimetral incorporan estrategias de retraso que otorgan tiempo valioso a los equipos de respuesta.

Funciones integradas:

- Bloqueo automático de accesos: Cierra zonas específicas al detectarse una brecha, mediante plataformas de control de acceso.

- Sincronización con unidades móviles: Alertas en tiempo real guían a patrullas o drones de seguridad hacia el punto de intrusión.

- Control de acceso con video: Verifica visualmente antes de otorgar permisos, minimizando riesgos de amenazas internas.

Perspectiva estratégica: Un diseño modular y abierto asegura la interoperabilidad entre dispositivos, preparando el sistema para el futuro y evitando dependencias exclusivas de un proveedor.

3.5. Recopilación de evidencia y análisis de inteligencia

La detección es solo el comienzo. En la protección perimetral, la documentación y el análisis son fundamentales para cumplir normativas, respaldar procesos legales y optimizar continuamente la seguridad.

Capacidades principales:

- Grabaciones en alta definición: Facilitan revisiones forenses detalladas y cumplen con requisitos legales de evidencia.

- Mapeo GIS: Proporciona conciencia espacial al vincular grabaciones con mapas del sitio.

- Acceso móvil: Permite a equipos de campo consultar transmisiones en vivo y registros de incidentes al instante.

- Registro biométrico: El reconocimiento facial y la captura de voz fortalecen la trazabilidad y el perfilado de amenazas.

Valor normativo: Los protocolos de retención de datos aseguran el cumplimiento de estándares como NERC o GDPR, demostrando diligencia en caso de incidentes.

4. Mejores prácticas para la implementación

Para que la protección perimetral sea verdaderamente efectiva, las organizaciones deben diseñar sistemas adaptados a su entorno de amenazas y necesidades operativas específicas.

4.1. Recomendaciones clave

- Modelado de amenazas: Identificar vectores de riesgo plausibles y vulnerabilidades críticas mediante análisis exhaustivos.

- Arquitecturas híbridas: Combinar sensores, análisis y barreras físicas para una defensa multicapa robusta.

- Cumplimiento normativo: Alinear las soluciones con estándares locales e internacionales, como CISA o NIST.

- Capacitación para escaladas: Preparar al personal no solo en operación diaria, sino también en protocolos de emergencia.

5. Superando desafíos comunes de implementación

La implementación de protección perimetral puede enfrentar obstáculos técnicos y logísticos. A continuación, soluciones probadas:

| Desafío | Solución comprobada |

| Altas tasas de falsas alarmas | Filtrado con IA y correlación multisensor |

| Entornos adversos | Sistemas térmicos y de radar resistentes al clima |

| Ubicaciones remotas | Dispositivos solares y redes inalámbricas mesh |

| Limitaciones presupuestarias | Despliegue modular con priorización de zonas |

6. Conclusión

En la defensa de la infraestructura crítica, la protección perimetral trasciende su rol como medida de seguridad para convertirse en un imperativo estratégico. Al integrar detección, automatización, disuasión, retraso y documentación en un sistema cohesivo, las organizaciones protegen sus activos, aseguran la continuidad operativa y refuerzan la confianza de las partes interesadas. Un sistema de protección perimetral bien diseñado no solo responde a las amenazas, sino que las anticipa, marcando la diferencia entre resiliencia y vulnerabilidad en un entorno de riesgos en constante evolución.

7. Preguntas frecuentes (FAQs)

1. ¿Qué significa protección perimetral en el ámbito de la seguridad?

La protección perimetral es la aplicación estratégica de tecnologías de vigilancia, detección y disuasión para asegurar los límites físicos de una instalación, ofreciendo una defensa proactiva contra amenazas externas.

2. ¿Por qué es crucial la protección perimetral para la infraestructura crítica?

Es esencial porque permite detectar amenazas temprano, responder rápidamente y prevenir escaladas, protegiendo activos clave y asegurando la continuidad operativa en sectores vitales.

3. ¿Qué tecnologías destacan en los sistemas de protección perimetral?

Entre las más relevantes están las cámaras térmicas, el radar de vigilancia terrestre, el análisis de video con IA y las cercas virtuales térmicas, todas diseñadas para entornos desafiantes.

4. ¿Cómo funcionan las respuestas automatizadas en la protección perimetral?

Ejecutan acciones disuasorias inmediatas tras la detección, como activar cámaras PTZ para rastrear movimientos o encender luces y sirenas, optimizando la reacción ante amenazas.

5. ¿En qué consiste el compromiso en tiempo real para la disuasión?

Implica usar audio bidireccional o comandos pregrabados para alertar a intrusos de que están siendo vigilados, creando una barrera psicológica que evita intrusiones.

6. ¿Qué papel juegan los mecanismos de retraso en la protección perimetral?

Retardan el avance de intrusos mediante bloqueos automáticos o sincronización con patrullas, dando tiempo a los equipos de seguridad para intervenir eficazmente.

7. ¿Por qué es vital recopilar evidencia en la protección perimetral?

La documentación, como grabaciones HD o datos biométricos, respalda el cumplimiento normativo, procesos legales y la mejora continua de la seguridad.

8. ¿Cuáles son las mejores prácticas para implementar protección perimetral?

Incluyen modelar amenazas, usar sistemas híbridos, cumplir normativas como NIST y capacitar al personal para emergencias, asegurando una defensa robusta.

9. ¿Cómo superar los retos de implementación de la protección perimetral?

Con soluciones como filtrado de IA para falsas alarmas, equipos resistentes al clima, tecnología solar para zonas remotas y despliegues modulares según presupuesto.

10. ¿Qué diferencia a la protección perimetral de la seguridad tradicional?

A diferencia de guardias estáticos o cámaras pasivas, la protección perimetral es proactiva, inteligente e integrada, ofreciendo una respuesta dinámica a las amenazas.