Las Mejores Prácticas para Sistemas de Alarma Personalizables para Integradores de Seguridad

1. Comprender las Necesidades del Cliente y los Riesgos Específicos del Sector

Una evaluación integral de riesgos es la base para un sistema de alarma personalizable efectivo. Los integradores de seguridad deben adaptar su enfoque en función de los desafíos específicos que enfrenta cada industria.

(1) Factores Claves a Considerar:

- Requisitos Específicos del Sector:

• Retail: Seguridad en zonas de alto riesgo de robo, protección en puntos de venta (POS) y control de acceso para empleados.

• Salud: Cumplimiento con HIPAA, seguridad de pacientes y acceso restringido a zonas críticas.

• Manufactura: Protección perimetral, seguridad en zonas peligrosas y resguardo de equipos.

• Instituciones Financieras: Cumplimiento con UL 2050, seguridad en bóvedas y monitoreo en tiempo real. - Condiciones Ambientales: Factores como polvo, humedad, temperaturas extremas e interferencias electromagnéticas pueden afectar el rendimiento de los sensores.

- Escalabilidad: Los sistemas de alarma deben ser fácilmente expandibles para adaptarse al crecimiento del negocio.

- Ciberseguridad: Protección de sistemas de alarma basados en IP contra ataques cibernéticos.

(2) Mejor Práctica:

Realizar una evaluación de seguridad en múltiples capas, que incluya auditorías en sitio, análisis de huella digital y pruebas de intrusión para identificar vulnerabilidades y personalizar el diseño del sistema.

2. Diseño de Sistemas de Alarma Modulares y Escalables

Un sistema modular permite a los integradores personalizar las alarmas en función de las necesidades del cliente, su presupuesto y planes de expansión futura.

(1) Componentes Modulares Esenciales:

- Detección de Intrusión: Sensores de movimiento, sensores de vibración, detectores de rotura de vidrio.

- Protección Perimetral: Cámaras térmicas, sensores de vallado, barreras infrarrojas.

- Paneles de Control de Alarmas: Paneles expandibles con funciones de automatización programable.

- Protocolos de Comunicación: Opciones multicanal (IP, LTE, LoRaWAN) para garantizar fiabilidad.

- Fuentes de Energía Redundantes: UPS y baterías de respaldo para garantizar el tiempo de actividad del sistema.

(2) Pasos de Implementación:

- 1) Evaluar la infraestructura de seguridad existente para determinar compatibilidad.

- 2) Seleccionar componentes modulares que permitan futuras ampliaciones.

- 3) Implementar pruebas piloto antes del despliegue a gran escala.

(3) Mejor Práctica:

Utilizar hardware y software interoperables que admitan integración API, garantizando la adaptabilidad a futuras innovaciones tecnológicas.

3. Aprovechamiento de la IA y la Automatización para una Seguridad Inteligente

La inteligencia artificial y la automatización mejoran la eficiencia de los sistemas de alarma al reducir falsas alarmas y permitir medidas de seguridad predictivas.

(1) Funciones Basadas en IA:

- Análisis de Comportamiento: Cámaras con IA para detectar actividades sospechosas en tiempo real.

- Respuestas Automatizadas a Amenazas: Activación de cierres de seguridad, notificación a equipos de vigilancia o redirección de flujos de videovigilancia.

- Mantenimiento Predictivo: IA para detectar anomalías en el rendimiento de los sensores y reducir el tiempo de inactividad.

- Reconocimiento de Patrones con Aprendizaje Profundo: Diferenciación entre falsas alarmas y amenazas reales, optimizando la eficiencia de respuesta.

(2) Mejor Práctica:

Integrar analíticas impulsadas por IA con sistemas de alarma y plataformas de gestión de video (VMS) para mejorar la conciencia situacional y automatizar respuestas de seguridad.

4. Integración Fluida con Ecosistemas de Seguridad Existentes

Muchas empresas todavía operan con sistemas de seguridad heredados, lo que puede generar desafíos al integrar nuevas tecnologías.

(1) Estrategias Claves de Integración:

- Soluciones Middleware: Puentes de comunicación entre sistemas modernos y heredados.

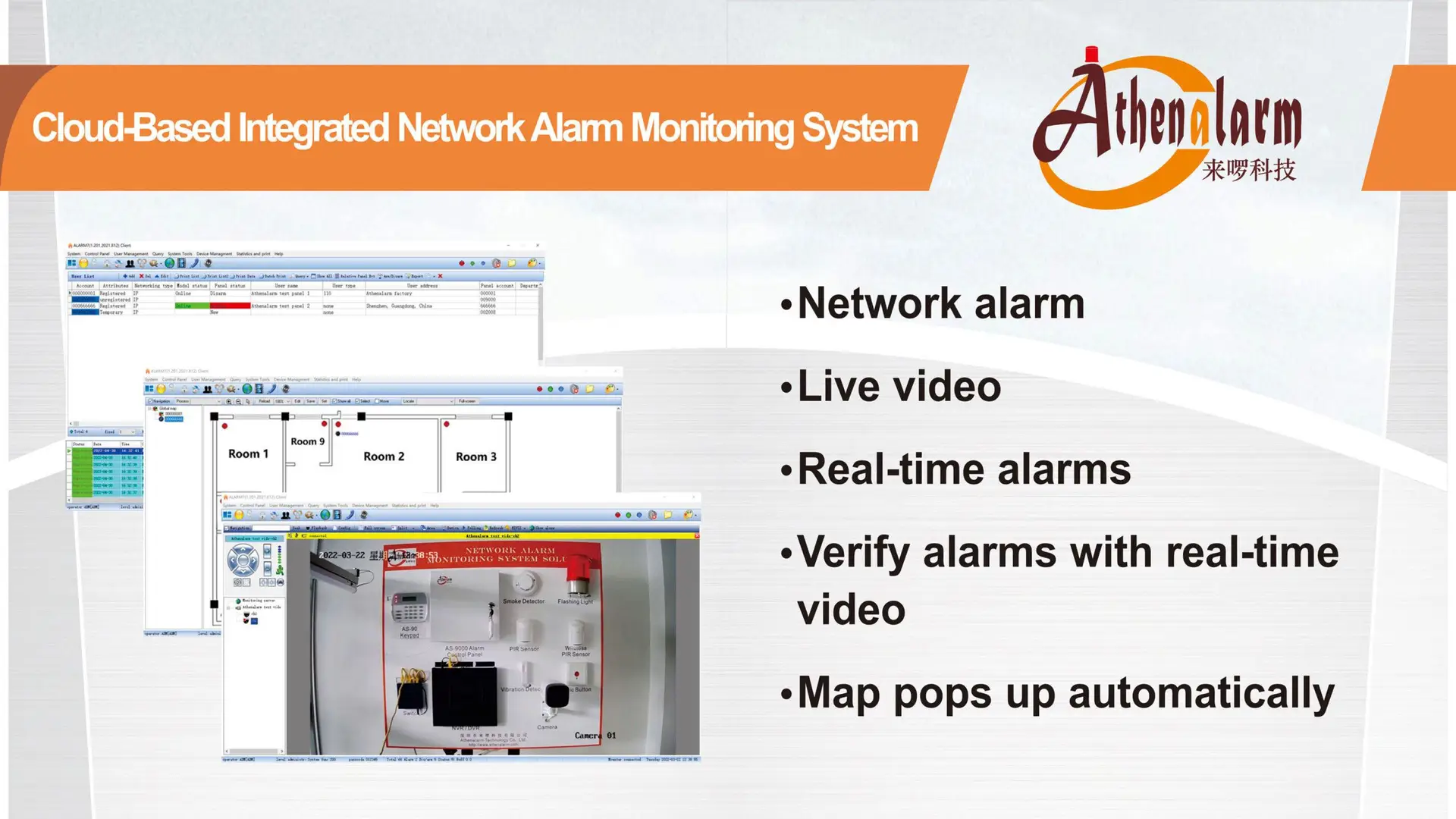

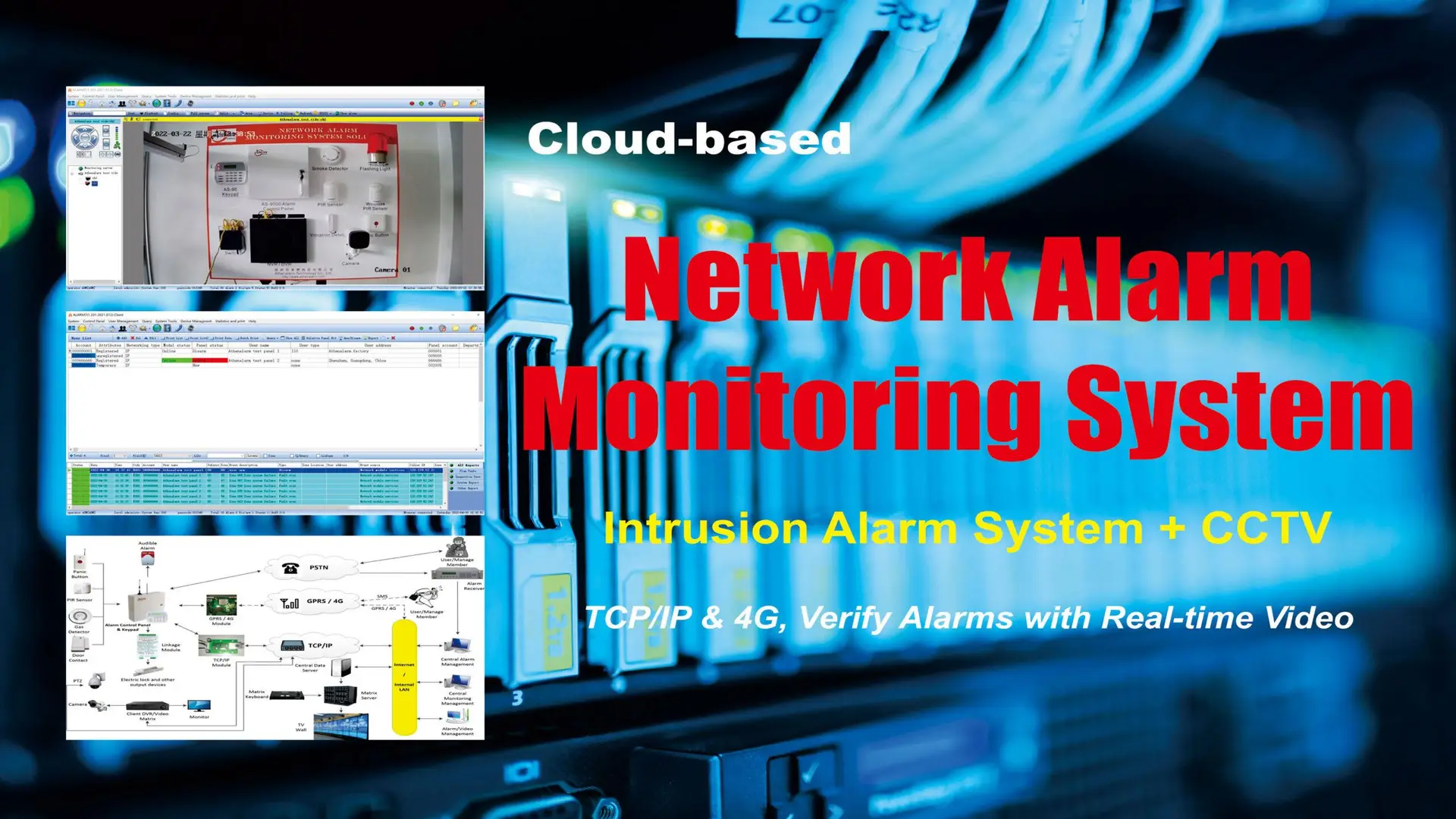

- Plataformas de Seguridad Unificadas: Dashboards en la nube para administrar múltiples sedes.

- Refuerzo de Ciberseguridad: Implementación de cifrado de extremo a extremo y autenticación multifactor para evitar accesos no autorizados.

(2) Pasos de Implementación:

- 1) Realizar una auditoría de infraestructura IT para evaluar activos de seguridad existentes.

- 2) Seleccionar plataformas de integración compatibles con soporte API.

- 3) Implementar la integración en fases para minimizar interrupciones operativas.

(3) Mejor Práctica:

Utilizar plataformas en la nube que integren alarmas, control de acceso y videovigilancia en una sola interfaz centralizada.

5. Optimización del Monitoreo Remoto y el Control Móvil

Las capacidades de gestión remota permiten a los equipos de seguridad monitorear y controlar los sistemas de alarma desde cualquier lugar.

(1) Características Claves:

- Alertas en tiempo real a través de aplicaciones móviles.

- Automatización con Geocercas: Activación/desactivación de alarmas según la proximidad del usuario.

- Monitoreo Multi-Sede: Control centralizado de múltiples ubicaciones.

- Redes de Comunicación Redundantes: Conectividad dual (IP y celular) para mayor fiabilidad.

(2) Mejor Práctica:

Asegurar que todas las comunicaciones remotas estén cifradas y cumplan con las mejores prácticas de ciberseguridad.

6. Verificación de Alarmas: Reducción de Falsas Alarmas

Las falsas alarmas desperdician recursos y retrasan las respuestas de emergencia. Implementar métodos de verificación robustos ayuda a mitigar este problema.

(1) Técnicas de Verificación:

- Autenticación Multi-Sensor: Cruce de información entre sensores de movimiento, audio y video.

- Verificación de Video con IA: Distinción entre amenazas reales y activaciones por factores ambientales.

- Confirmación por Audio Bidireccional: Permite que el personal de seguridad evalúe situaciones antes de movilizar recursos.

(2) Mejor Práctica:

Aplicar un sistema de verificación escalonado que requiera al menos dos confirmaciones independientes antes de activar una respuesta de seguridad.

7. Capacitación del Cliente y Soporte Continuo

Un sistema de alarma avanzado es ineficaz sin una capacitación adecuada y un soporte técnico constante.

(1) Recomendaciones de Capacitación:

- Entrenamiento Presencial: Uso práctico del sistema y protocolos de respuesta a emergencias.

- Seminarios Web Remotos: Sesiones en vivo para capacitación continua.

- Soporte Técnico 24/7: Asistencia inmediata para solucionar problemas del sistema.

(2) Mejor Práctica:

Programar auditorías regulares y actualizaciones de capacitación para garantizar un rendimiento óptimo y cumplimiento con las normativas más recientes.

8. Tendencias Futuras: La Próxima Evolución de los Sistemas de Alarma Personalizables

Para mantenerse a la vanguardia de los desafíos de seguridad en constante evolución, los integradores deben estar atentos a las tendencias emergentes en la industria de los sistemas de alarma.

(1) Tendencias Emergentes:

- Seguridad Habilitada por 5G: Mayor velocidad de transmisión de datos y conectividad mejorada.

- Computación en el Borde (Edge Computing): Procesamiento descentralizado para toma de decisiones en tiempo real en el punto de origen de los datos.

- Blockchain para Registros de Seguridad: Registros inmutables para mejorar la seguridad de los datos y la trazabilidad de eventos.

- Drones Autónomos con IA: Vigilancia perimetral en tiempo real mediante drones equipados con inteligencia artificial.

(2) Mejor Práctica:

Probar regularmente nuevas tecnologías en entornos controlados antes de implementarlas a gran escala para garantizar su fiabilidad y eficacia.

9. Conclusión

Los sistemas de alarma personalizables ofrecen a los integradores de seguridad la flexibilidad para satisfacer diversas necesidades empresariales con soluciones adaptables y escalables. Siguiendo las mejores prácticas en evaluación de riesgos, integración de IA, monitoreo remoto e interoperabilidad del sistema, los profesionales pueden garantizar soluciones seguras, eficientes y preparadas para el futuro.