Sistemas de Detección de Intrusos para Centros de Datos: Seguridad Integral

Los centros de datos son la columna vertebral de la infraestructura digital moderna, albergando recursos informáticos críticos, sistemas empresariales y grandes volúmenes de datos sensibles. Con el aumento de amenazas cibernéticas y físicas, la seguridad de estas instalaciones ya no es opcional, sino esencial.

Si bien las medidas de ciberseguridad como los firewalls, el cifrado y los sistemas de prevención de intrusos (IPS) protegen contra amenazas digitales, la seguridad física sigue siendo un aspecto clave y, a menudo, subestimado en la protección de los centros de datos. El acceso no autorizado, la manipulación o el sabotaje pueden generar brechas de datos, interrupciones en el servicio, pérdidas económicas y daños reputacionales.

Esta guía explora el papel de los Sistemas de Detección de Intrusos para Centros de Datos, abordando sus componentes esenciales, tecnologías avanzadas, mejores prácticas y estrategias de implementación.

1. Importancia de la Detección de Intrusos en Centros de Datos

Los centros de datos son objetivos prioritarios para ciberdelincuentes, espionaje corporativo e infiltrados malintencionados. Un sistema de detección de intrusos bien estructurado actúa como un sistema de alerta temprana, detectando, analizando y respondiendo a amenazas antes de que se conviertan en incidentes graves.

Principales Amenazas Físicas para los Centros de Datos

- Acceso No Autorizado: Intentos de intrusión por hackers, competidores o empleados descontentos.

- Manipulación Física: Sabotaje de sistemas de seguridad, instalación de dispositivos no autorizados o daño intencional del hardware.

- Amenazas Internas: Abuso de privilegios por parte de empleados o contratistas para robo o manipulación de datos.

- Ataques de Ingeniería Social: Manipulación del personal para obtener acceso indebido.

- Tailgating y Piggybacking: Individuos no autorizados accediendo a zonas restringidas siguiendo a personal autorizado.

- Robo de Dispositivos e Implantación de Malware: Instalación de keyloggers, skimmers o dispositivos de espionaje.

La implementación de un sistema de detección de intrusos permite una supervisión en tiempo real, alertas automatizadas y una respuesta rápida ante incidentes, reduciendo el riesgo de brechas de seguridad.

2. Componentes Claves de un IDS para Centros de Datos

Un IDS eficaz integra múltiples capas de seguridad para crear una defensa robusta.

A. Seguridad Perimetral

- Vallas Reforzadas: Barreras anti-escalada con sensores de vibración y presión.

- Puertas con Control de Acceso: Sistemas de autenticación con RFID, biometría o PIN.

- Videovigilancia con IA: Cámaras con reconocimiento facial y seguimiento de movimientos.

B. Control de Acceso y Autenticación

- Verificación Biométrica: Identificación mediante huellas dactilares, escaneo de iris o reconocimiento facial.

- Autenticación Multifactor (MFA): Combinación de contraseñas, biometría y tarjetas inteligentes.

- Sistemas de Airlock y Mantrap: Mecanismos de doble puerta para evitar accesos no autorizados.

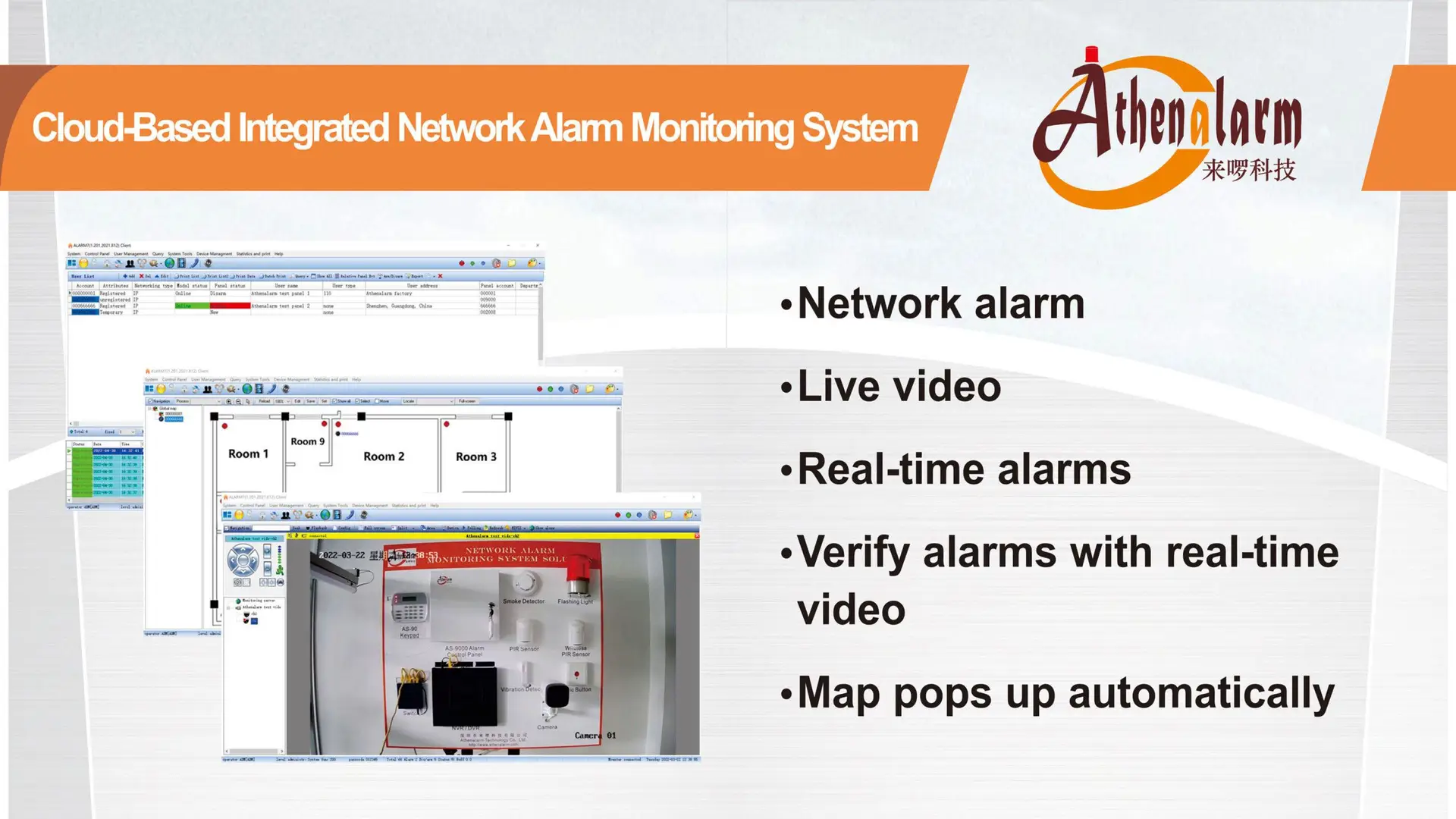

C. Sensores de Detección de Intrusos

- Detectores de Movimiento y Presencia: Sensores PIR e infrarrojos para rastreo de movimientos.

- Sensores de Ruptura de Cristal y Contacto en Puertas: Detección de intentos de acceso forzado.

- Sensores de Presión: Identificación de accesos no autorizados a través del suelo o techo.

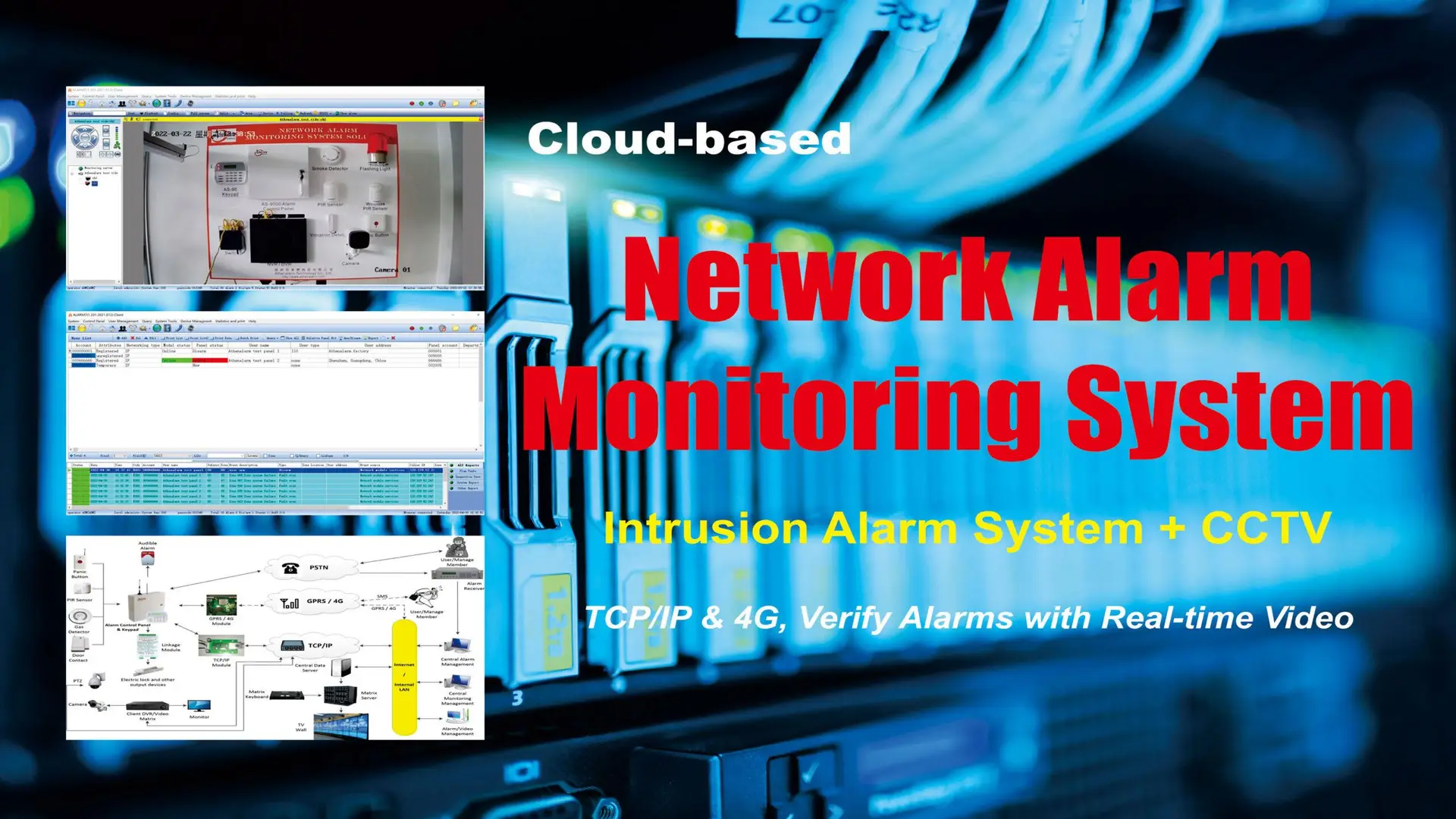

D. Sistemas de Alarmas y Notificaciones

- Alertas Automatizadas: Notificaciones por SMS, correo electrónico o apps de seguridad.

- Panel de Control Centralizado: Supervisión en tiempo real desde un Centro de Operaciones de Seguridad (SOC).

- Integración con Autoridades: Conexión directa con fuerzas de seguridad en caso de intrusión.

E. Inteligencia Artificial y Aprendizaje Automático

- Detección de Anomalías: Análisis de patrones de acceso para identificar actividades sospechosas.

- Respuesta Automatizada: Acciones inmediatas como bloqueos, activación de alarmas y alertas de seguridad.

3. Implementación de un Sistema de Detección de Intrusos

Paso 1: Evaluación de Riesgos y Auditoría de Seguridad

- Identificar vulnerabilidades en el perímetro y accesos.

- Analizar incidentes previos para detectar patrones de ataque.

- Definir zonas críticas (salas de servidores, nodos de red, bóvedas de almacenamiento).

Paso 2: Selección de Componentes IDS

- Elegir sensores adecuados según la estructura del centro de datos.

- Integrar análisis de video con IA para una detección en tiempo real.

- Asegurar la compatibilidad con marcos de ciberseguridad.

Paso 3: Configuración de Políticas de Seguridad

- Implementar Control de Acceso Basado en Roles (RBAC).

- Exigir autenticación multifactor en todos los puntos de acceso.

- Definir procedimientos de escalamiento de incidentes.

Paso 4: Despliegue y Pruebas del IDS

- Instalar y configurar sensores de seguridad y cámaras.

- Realizar pruebas de penetración para simular ataques.

- Ajustar la sensibilidad del sistema para reducir falsas alarmas.

Paso 5: Monitoreo y Mantenimiento Continuo

- Implementar monitoreo 24/7 desde un SOC.

- Actualizar algoritmos de IA para enfrentar nuevas amenazas.

- Realizar auditorías de seguridad periódicas.

4. Tecnologías Avanzadas para la Seguridad del Futuro

- IA en Detección de Intrusos: Reduce falsos positivos y mejora la precisión.

- Control de Acceso Biométrico y Conductual: Autenticación continua mediante reconocimiento facial y análisis de movimientos.

- Integración con IoT y Computación en el Borde: Sensores IoT para monitoreo en tiempo real y procesamiento de datos local.

- Registros Basados en Blockchain: Garantiza la integridad de los logs de acceso.

- Drones para Vigilancia Perimetral: Equipados con visión térmica y reconocimiento facial para respuestas rápidas.

5. Mejores Prácticas para el Mantenimiento del IDS

- Realizar Simulacros de Seguridad: Entrenar al personal en respuesta a incidentes.

- Optimizar la Reducción de Falsos Positivos: Ajustar la sensibilidad del sistema.

- Integración con Ciberseguridad: Unificar seguridad física y digital.

- Definir Protocolos de Reporte de Incidentes: Establecer respuestas estructuradas.

- Adoptar una Arquitectura Zero Trust: Verificar constantemente todos los accesos.

6. Conclusión

Proteger los centros de datos requiere un enfoque de seguridad multicapa que integre control de acceso, monitoreo con IA y respuestas automatizadas.

Al implementar un Sistema de Detección de Intrusos para Centros de Datos con tecnologías avanzadas y mejores prácticas, las organizaciones pueden:

- Proteger su infraestructura crítica

- Cumplir con normativas de seguridad

- Prevenir brechas de datos y ataques físicos

Invertir en un IDS robusto es clave para fortalecer la resiliencia ante amenazas en evolución.