Diseño del Sistema de Alarma de Intrusión: Principios y Mejores Prácticas

El diseño de un sistema de alarma de intrusión juega un papel crucial en la determinación de la efectividad general de una infraestructura de seguridad. Sin embargo, un problema común es que muchas personas involucradas en la instalación y el uso de estos sistemas no realizan evaluaciones exhaustivas del sitio. Esto da lugar a sistemas de alarma que no tienen en cuenta factores ambientales específicos y, en muchos casos, la selección e instalación de los dispositivos de alarma se realiza sin una planificación adecuada. Este enfoque puede generar problemas significativos tanto en el rendimiento como en la fiabilidad del sistema.

Esta guía explora los aspectos más importantes del diseño de un sistema de alarma de intrusión, ofreciendo un enfoque estructurado y detallado basado en los estándares de la industria y en la aplicación práctica real.

1. Estandarización y Practicidad del Diseño del Sistema de Alarma de Intrusión

(1) Por Qué la Estandarización es Crucial

El diseño de un sistema de alarma de intrusión debe basarse en una investigación exhaustiva del sitio. El diseño debe tener en cuenta las condiciones ambientales, la naturaleza de las amenazas, la escala de la instalación, el presupuesto disponible y el método de recepción de las señales de alarma. Estos factores influyen tanto en el rendimiento del sistema como en su fiabilidad a largo plazo.

(2) Pasos Clave para un Diseño Estandarizado

- Realizar una Evaluación del Sitio: Identificar vulnerabilidades, posibles puntos de entrada y factores ambientales que puedan interferir, como ruidos, clima o interferencias de equipos.

- Desarrollar un Diseño Alineado con los Estándares: Seguir los estándares locales, nacionales e internacionales en el diseño para garantizar el cumplimiento de los requisitos de riesgo y nivel de protección.

- Seleccionar Dispositivos Compliant: Elegir dispositivos de alarma de intrusión que cumplan con los estándares de la industria, asegurando un rendimiento y fiabilidad óptimos.

(3) Errores Comunes

- Pasar por alto factores específicos del sitio, como la disposición del edificio, lo que puede generar huecos en la cobertura.

- Elegir dispositivos incompatibles o inflexibles que no cumplan con las necesidades futuras.

2. Tecnología Avanzada y Escalabilidad del Sistema

(1) Por Qué la Tecnología y Escalabilidad Son Importantes

El diseño de un sistema de alarma de intrusión debe integrar tecnologías avanzadas que cubran tanto las necesidades actuales como las futuras. La flexibilidad es vital para poder expandir o modificar el sistema conforme evolucionen las amenazas.

(2) Mejores Prácticas

- Usar Componentes Modulares: Diseñar sistemas con modularidad, lo que permite integrar fácilmente sensores, cámaras o dispositivos adicionales cuando sea necesario.

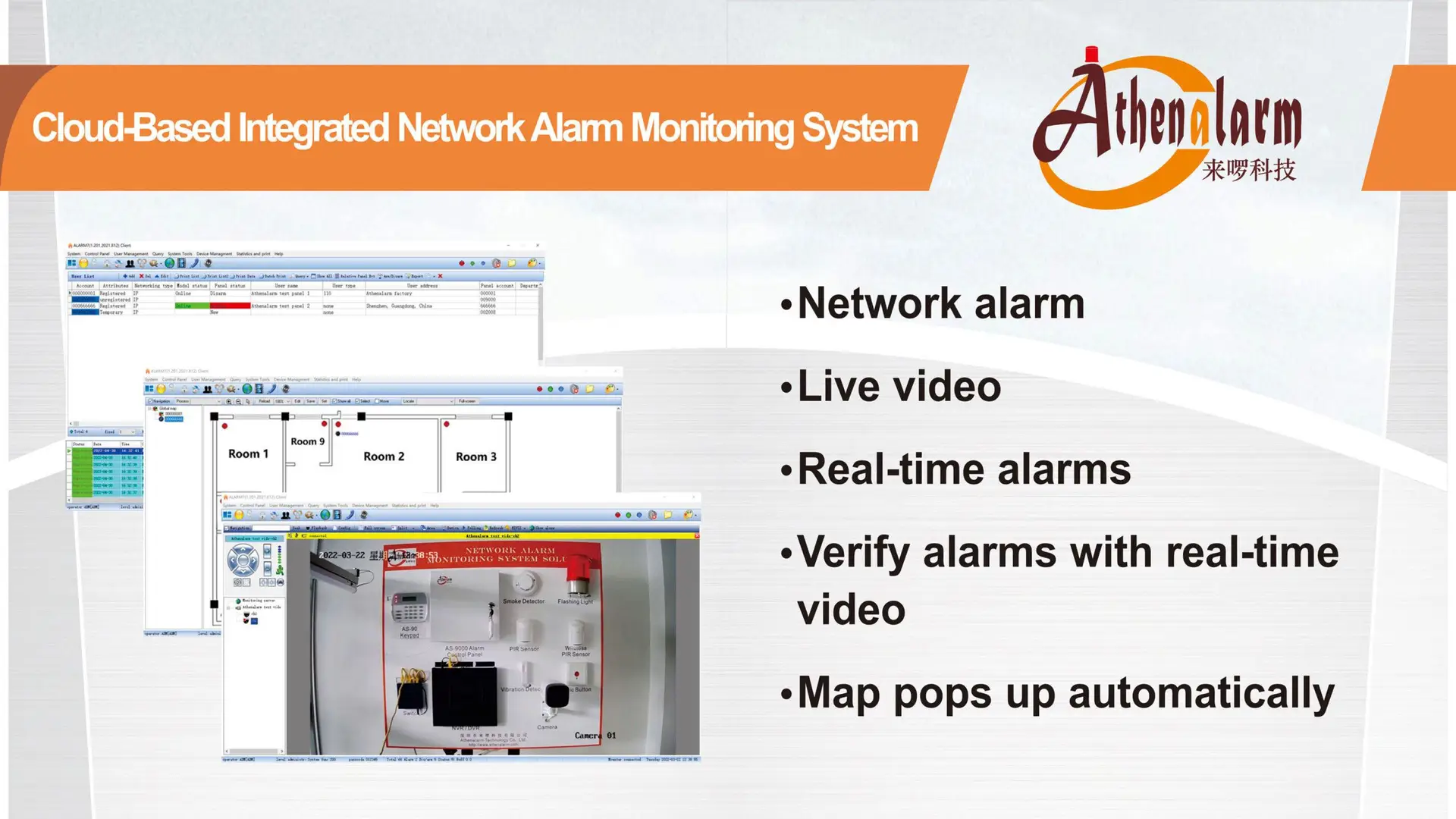

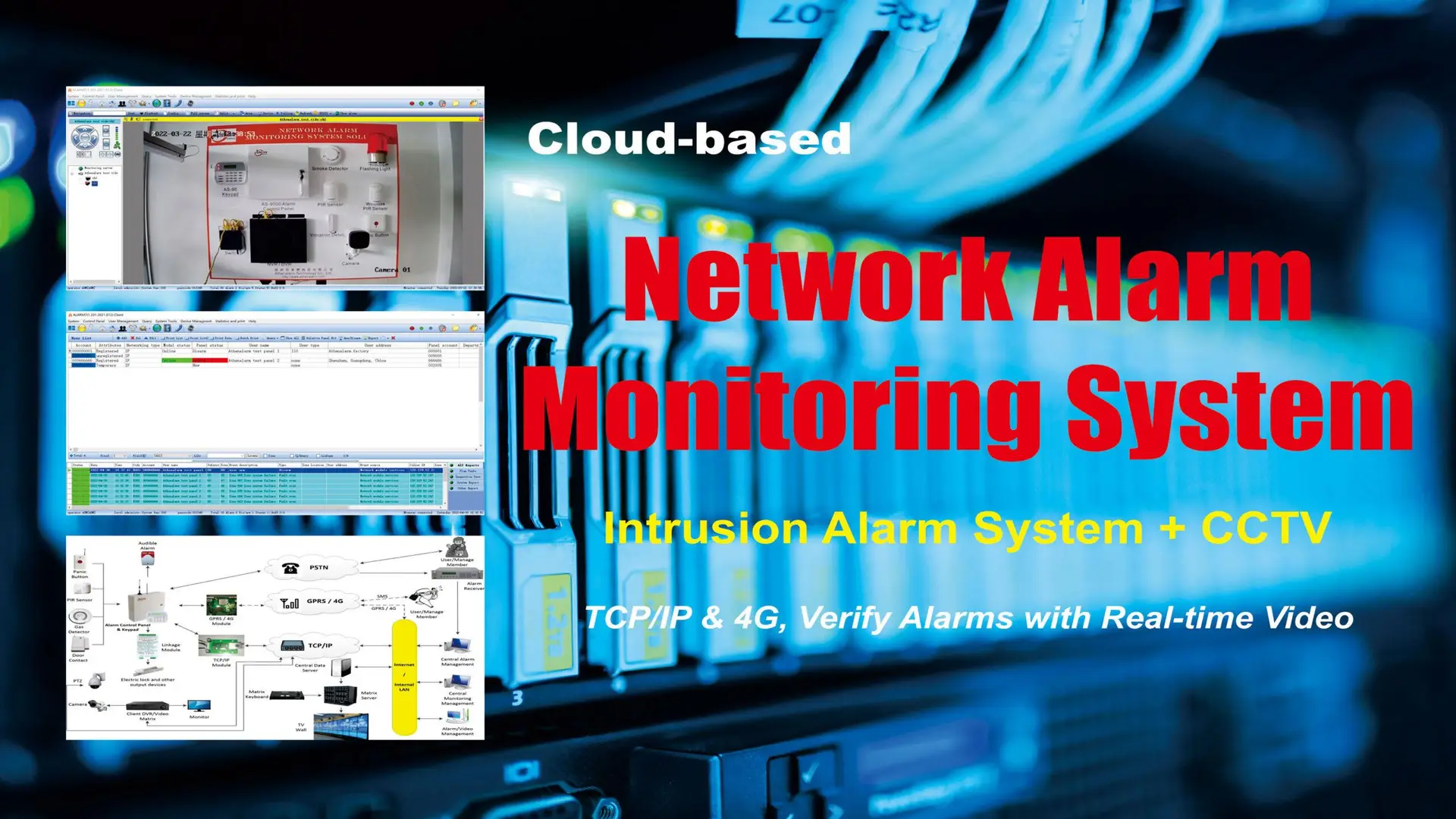

- Incorporar Tecnología de Vanguardia: Considerar sensores inteligentes, detección basada en IA e integración en la nube para mejorar la adaptabilidad y el rendimiento del sistema.

(3) Consideración de Capacidad

Es recomendable diseñar un sistema con un 20 % de redundancia para garantizar que pueda manejar expansiones futuras o cambios sin comprometer su rendimiento.

(4) Errores Comunes

- Usar tecnología desactualizada o diseños rígidos que carezcan de escalabilidad, lo que puede dificultar futuras actualizaciones.

3. Precisión y Oportunidad de la Detección

(1) Asegurar una Detección Fiable

Un sistema de alarma de intrusión eficaz debe detectar eventos de intrusión de manera precisa y rápida. Las alarmas deben ser claras e inmediatas, con identificación explícita de la fuente de la alarma, ya sea intrusión, manipulación o fallo del sistema.

(2) Características Clave para la Precisión

- Sensores Precisos: Utilizar detectores de movimiento de alta sensibilidad, sensores de rotura de cristales y interruptores de contacto en puertas y ventanas para detectar incluso las pequeñas alteraciones.

- Identificación Clara de Señales: Las señales de alarma deben incluir información como el tipo de alarma (intrusión, manipulación, fallo), la ubicación del sensor activado y, si es posible, imágenes en vivo para una verificación inmediata.

- Integración con Sistemas de Intercomunicación y Video: Vincular el sistema de alarma con intercomunicadores y cámaras de vigilancia para la verificación en tiempo real de las intrusiones.

(3) Mejores Prácticas

- Calibración Regular: Asegurar que todos los detectores estén calibrados correctamente para minimizar falsas alarmas y mejorar la precisión de la detección.

- Monitoreo en Tiempo Real: Utilizar aplicaciones móviles o interfaces basadas en la web para un monitoreo y control inmediatos.

(4) Errores Comunes

- No calibrar los sensores de forma regular, lo que puede llevar a alarmas perdidas o falsas activaciones.

4. Integridad del Sistema de Alarma de Intrusión

(1) Por Qué la Integridad es Vital

Para que un sistema de seguridad sea eficaz, debe cubrir todos los posibles puntos de entrada. Los diseños incompletos pueden dejar áreas ciegas por donde los intrusos pueden evadir el sistema sin ser detectados.

(2) Mejores Prácticas para Garantizar la Integridad

- Cobertura Integral: Asegurar todos los puntos de entrada posibles: puertas, ventanas, paredes y techos, y considerar áreas como conductos de ventilación o accesos subterráneos.

- Abordar Vulnerabilidades: Reforzar la protección física contra puntos débiles, como ventanas no aseguradas o cerraduras inadecuadas.

- Pruebas Regulares del Sistema: Realizar inspecciones rutinarias para identificar posibles brechas en la cobertura o debilidades del sistema.

(3) Errores Comunes

- Pasar por alto puntos de entrada secundarios como puertas traseras o tragaluces, lo que puede generar vulnerabilidades.

- Desatender áreas propensas a manipulaciones, como detectores de movimiento externos o paneles de control expuestos.

5. Estrategia de Protección en Profundidad

(1) Implementación de Protección en Profundidad

Un sistema sofisticado de alarma de intrusión debe incorporar una estrategia de defensa en capas, conocida como protección en profundidad. Esto implica segmentar el área protegida en zonas de seguridad distintas según el valor y el nivel de amenaza.

(2) Elementos Clave de la Protección en Profundidad

- Protección Perimetral: Instalar sensores de alta sensibilidad y cámaras alrededor del perímetro para detectar intrusiones inmediatamente.

- Zona de Vigilancia: Monitorear áreas de alto riesgo, como pasillos o espacios abiertos grandes, de manera continua.

- Zona de Protección: Asegurar áreas que contienen activos valiosos o infraestructura crítica con medidas adicionales de protección, como barreras reforzadas o detectores de movimiento.

- Zonas Restringidas: Áreas de alta seguridad, como bóvedas o salas de servidores, deben tener múltiples capas de protección.

(3) Mejores Prácticas

- Centros de Control: Colocar los centros de control dentro o cerca de zonas restringidas para asegurar una respuesta inmediata ante las señales de alarma.

- Integración de Subcentros: Si es necesario, establecer subcentros de alarma que se integren perfectamente con el sistema principal.

(4) Errores Comunes

- No definir límites claros entre las zonas de seguridad, lo que puede comprometer la eficacia del sistema.

6. Integración del Sistema y Compatibilidad

(1) Integración Sin Costuras

El sistema de alarma de intrusión debe integrarse con otros sistemas de seguridad, como video vigilancia, control de acceso y alarmas contra incendios. Una integración efectiva permite que diferentes sistemas trabajen juntos como una solución de seguridad coherente.

(2) Mejores Prácticas para la Integración del Sistema

- Planificar la Integración: Durante la fase de diseño, asegurar que todos los sistemas puedan comunicarse entre sí para un rendimiento óptimo.

- Pruebas de Compatibilidad: Probar la integración de sistemas de alarma con video vigilancia, control de acceso y alarmas contra incendios para asegurar una operación sin problemas.

(3) Errores Comunes

- Diseñar el sistema de alarma de intrusión de forma aislada, sin considerar cómo interactuará con otros sistemas existentes, lo que puede generar problemas de integración.

7. Conclusión: Diseño Integral del Sistema de Alarma de Intrusión

Un sistema de alarma de intrusión bien diseñado es crucial para proteger tanto los activos como a las personas. Al centrarse en aspectos clave como la estandarización, la precisión, la integridad del sistema, la protección en profundidad y la integración del sistema, se puede crear una infraestructura de seguridad robusta capaz de adaptarse a las necesidades futuras.

Recuerde que el diseño e instalación de un sistema de alarma de intrusión requiere un enfoque metódico. Al realizar evaluaciones exhaustivas del sitio y garantizar una cobertura integral, puede evitar errores comunes y desarrollar un sistema que sea tanto fiable como escalable.