Стратегии безопасности бизнеса: защита активов компании

Защита активов вашей компании — юридических документов, конфиденциальных данных, запасов, денежных средств и персонала — должна быть приоритетной задачей. Надежная стратегия безопасности включает внутренние политики, физические меры защиты, кибербезопасность и планирование реагирования на чрезвычайные ситуации. Данные рекомендации помогут создать комплексный подход к обеспечению безопасности вашего бизнеса.

1. Внутренние политики безопасности

(1) Политика контроля доступа к ключам

Неконтролируемый доступ к ключам может привести к краже имущества и угрозам безопасности. Чтобы минимизировать эти риски:

- Внедрите строгую политику контроля доступа к ключам, запрещающую их дублирование без разрешения.

- Ведите подробный журнал доступа, фиксируя сотрудников, получивших ключи или карты доступа.

- Регулярно пересматривайте и обновляйте права доступа, чтобы только действующие сотрудники имели доступ к объекту.

- Используйте умные замки или электронные системы контроля доступа для снижения зависимости от физических ключей и отслеживания всех попыток входа.

(2) Политика посещения офиса

Контроль доступа посетителей необходим для предотвращения несанкционированного проникновения. Лучшие практики включают:

- Обязательную регистрацию всех посетителей на входе и выдачу временных пропусков.

- Сопровождение посетителей сотрудником компании на протяжении всего времени пребывания.

- Ведение журнала посещений с фиксацией времени входа/выхода и цели визита.

- Подписание соглашений о неразглашении (NDA) для лиц, имеющих доступ к конфиденциальной информации.

(3) Обучение сотрудников вопросам безопасности

Обученные сотрудники являются первой линией защиты от угроз безопасности. Регулярное обучение должно включать:

- Определение атак социальной инженерии, таких как фишинг, подлог и несанкционированный доступ.

- Безопасную работу с конфиденциальной информацией в соответствии с корпоративными стандартами защиты данных.

- Распознавание и своевременное сообщение о подозрительных действиях, например, о присутствии посторонних лиц или аномальном поведении в IT-системах.

2. Физическая безопасность

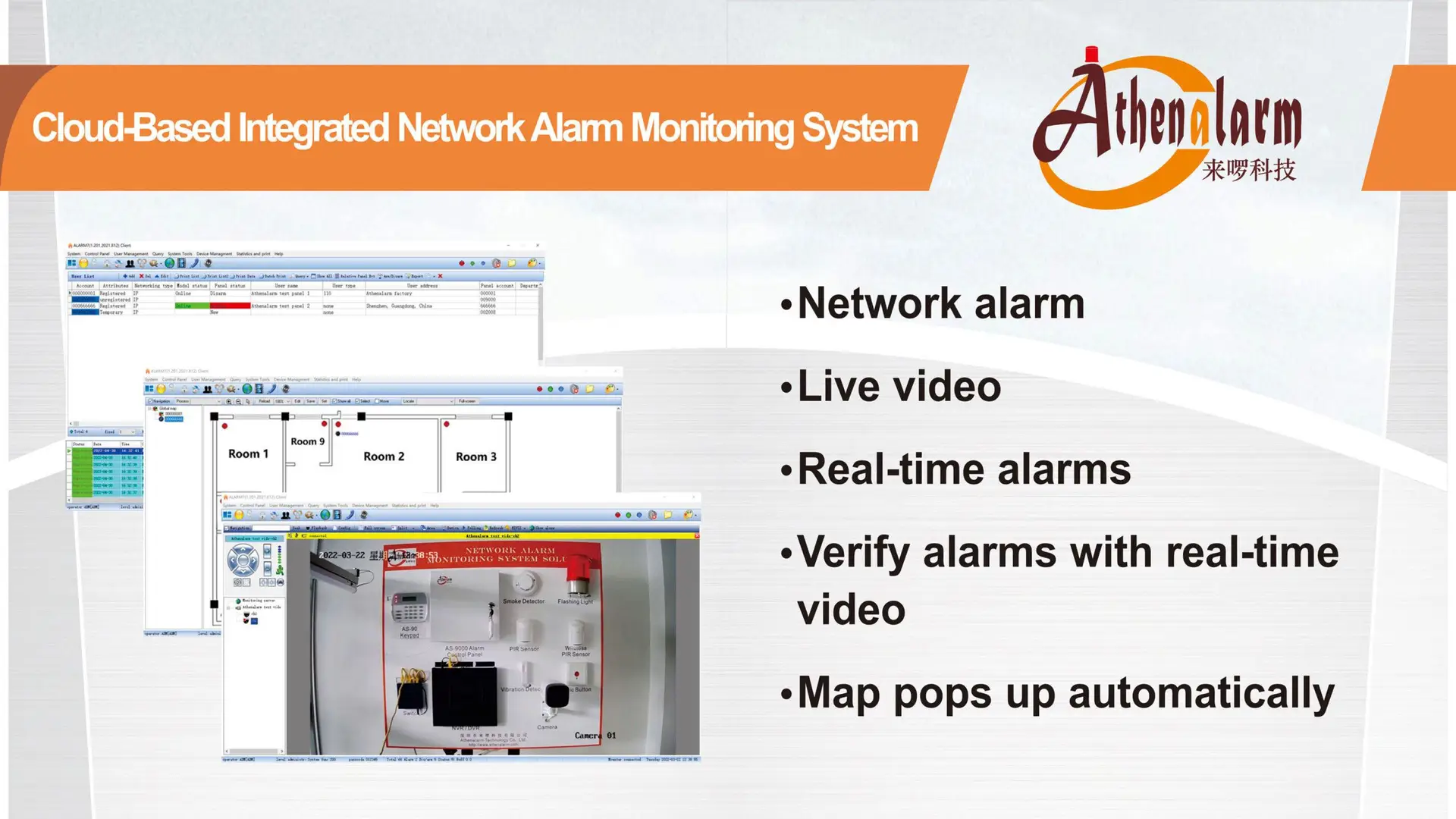

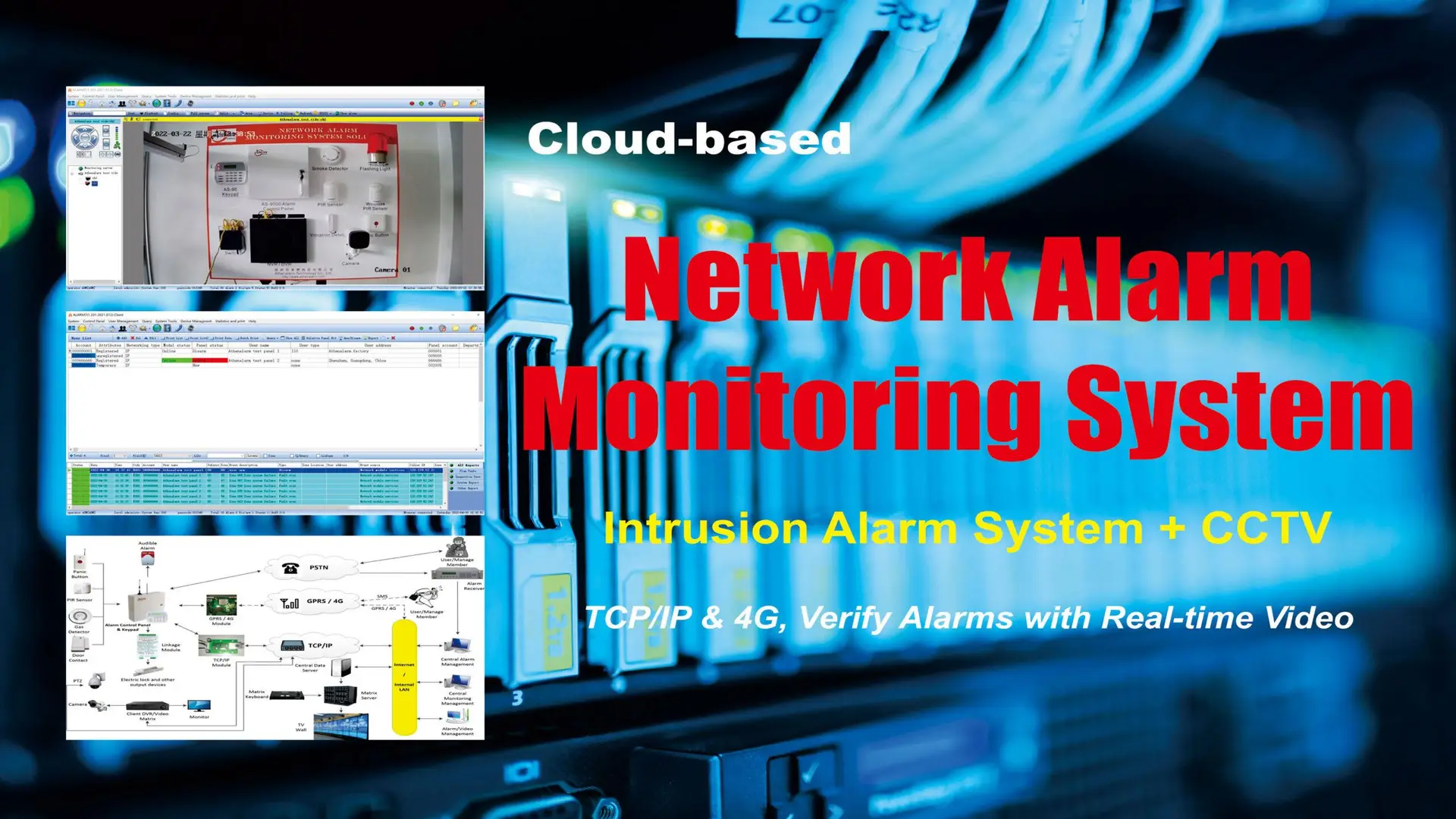

(1) Установка системы сигнализации

Охранная сигнализация служит как средством сдерживания, так и инструментом обнаружения угроз. Рекомендуемые системы:

- Звуковые сигнализации, подающие громкие сигналы тревоги при попытке несанкционированного доступа.

- Мониторинговые системы, передающие оповещения охране или экстренным службам.

- Интегрированные системы безопасности, объединяющие сигнализацию, контроль доступа и видеонаблюдение.

(2) Усиление дверных замков и систем контроля доступа

Надежные замки и двери являются первой линией обороны от взломов. Ключевые меры:

- Установка усиленных замков (двойные засовы) на входных дверях.

- Укрепление дверных рам для предотвращения попыток выбивания.

- Использование электронных систем контроля доступа с регистрацией всех входов и выходов.

- Автоматизация замков, обеспечивающая блокировку дверей вне рабочего времени.

(3) Видеонаблюдение

Грамотно организованное видеонаблюдение является мощным инструментом для предотвращения и расследования инцидентов. Основные рекомендации:

- Размещение камер в стратегически важных и видимых местах для сдерживания потенциальных злоумышленников.

- Использование камер высокого разрешения (HD) с ночным видением для обеспечения четкой записи в любых условиях освещения.

- Включение записи по движению для экономии дискового пространства.

- Организация удаленного доступа к записям через мобильные и настольные приложения.

- Безопасное хранение видеоматериалов, чтобы они были доступны при необходимости.

3. Кибербезопасность

В современных условиях цифровая безопасность бизнеса так же важна, как и физическая защита. Для обеспечения надежной киберзащиты внедряйте следующие меры:

(1) Безопасность сети

- Развертывание межсетевых экранов (firewall) и систем обнаружения вторжений (IDS) для мониторинга и фильтрации трафика.

- Использование VPN для безопасного удаленного доступа к корпоративной сети.

- Регулярное обновление программного обеспечения и прошивок для устранения уязвимостей.

(2) Защита данных и контроль доступа

- Шифрование конфиденциальных данных для предотвращения несанкционированного доступа.

- Внедрение многофакторной аутентификации (MFA) для защиты критически важных систем.

- Ограничение доступа к файлам, предоставляя его только уполномоченным лицам.

(3) Обучение сотрудников основам кибербезопасности

- Обучение персонала выявлению фишинговых атак, соблюдению политики безопасности паролей и защите от вредоносных программ.

- Введение строгих требований к паролям, включая сложные комбинации и регулярную смену.

- Разработка протоколов безопасной обработки данных, обеспечивающих защиту конфиденциальной информации.

4. Реагирование на чрезвычайные ситуации и управление кризисами

Эффективный план реагирования на ЧС помогает минимизировать ущерб и поддерживать непрерывность бизнеса.

(1) План действий в чрезвычайных ситуациях (EAP)

- Разработка четких процедур эвакуации на случай пожаров, угроз безопасности и других ЧС.

- Назначение команд экстренного реагирования с четким распределением обязанностей.

- Проведение регулярных учений, чтобы сотрудники знали, как действовать в критических ситуациях.

(2) Отчетность и расследование инцидентов

- Введение системы отчетности, фиксирующей все случаи нарушений безопасности.

- Анализ инцидентов с целью выявления слабых мест и устранения проблем.

- Ведение подробной документации по всем происшествиям для юридических и страховых нужд.

5. Заключение

Комплексный подход к безопасности бизнеса требует сочетания внутренних политик, физических мер защиты, кибербезопасности и кризисного менеджмента. Внедрение этих стратегий поможет защитить активы, минимизировать риски и создать безопасную рабочую среду. Однако угрозы безопасности постоянно эволюционируют, поэтому регулярный аудит и обновление мер безопасности являются необходимыми условиями их эффективности.